что такое gsm код

Основные GSM-коды

Для того, чтобы воспользоваться некоторыми сервисными услугами вашего оператора связи и при этом не ехать в офис обслуживания абонентов для их подключения, существуют стандартные GSM-коды, работающие со всеми GSM-аппаратами. Выполняемость некоторых из них, правда, зависит от того, поддерживает ли ваш оператор соответствующие услуги. (Символ @ означает нажатие клавиши посыла вызова (OK)

Посмотреть IMEI

Посмотреть IMEI (International Mobile Eqipment Identity): *#06#

Изменить PIN-код

Изменить PIN: **04*старpin*новpin*новpin#@

Изменить PIN2: **042*старpin2*новpin2*новpin2#@

Разблокировать SIM-карту

Разблокировать PIN: **05*PUK*новpin*новpin#@

Разблокировать PIN2: **052*PUK2*новpin2*новpin2#@

Переадресация вызова (услуга должна быть заказана у оператора)

Отменить все переадресации: ##002#@

Отменить все условные переадресации: ##004#@

Активировать все условные переадресации: **004*Номер#@

Безусловная переадресация (все звонки)

Выключить и деактивировать безусловную переадресацию: ##21#@

Деактивировать безусловную переадресацию: #21#@

Включить и активировать безусловную переадресацию: **21*Номер#@

Включить безусловную переадресацию: *21#@

Проверить состояние безусловной переадресации: *#21#@

Переадресация «нет ответа»

Выключить и деактивировать переадресацию «нет ответа»: ##61#@

Деактивировать переадресацию «нет ответа»: #61#@

Включить и активировать переадресацию «нет ответа»: **61*Номер#@

Включить переадресацию «нет ответа»: *61#@

Проверить состояние переадресации «нет ответа»: *#61#@

Переадресация «недоступен»

Выключить и деактивировать переадресацию «недоступен»: ##62#@

Деактивировать переадресацию «недоступен»: #62#@

Включить и активировать переадресацию «недоступен»: **62*Номер#@

Включить переадресацию «недоступен»: *62#@

Проверить состояние переадресации «недоступен»: *#62#@

Переадресация «занято»

Выключить и деактивировать переадресацию «занято»: ##67#@

Деактивировать переадресацию «занято»: #67#@

Включить и активировать переадресацию «занято»: **67*Номер#@

Включить переадресацию «занято»: *67#@

Проверить состояние переадресации «занято»: *#67#@

Установка времени звонка до срабатывания переадресации «нет ответа»

Установить время ожидания на N=5..30 секунд: **61*Номер**N#@

Удалить предыдущую установку: ##61#@

При установке переадресации «нет ответа» вы можете задать время в секундах, которое система дает вам на поднятие трубки. Если за это время вы не подняли трубку, входящий звонок будет переадресован.

Пример:

**61*+70951234567**30#@ устанавливает время ожидания 30 секунд

Запрет вызова (услуга должна бать заказана у оператора)

Изменить пароль (ПАР) для всех запретов (начальный – 0000): **03*330* стар.ПАР * нов.ПАР * нов.ПАР #@(**03**стар.пар…)

Запрет всех исходящих звонков

Активировать запрет всех исходящих звонков: **33*ПАР.#@

Деактивировать запрет всех исходящих звонков: #33*ПАР.#@

Проверить состояние запрета всех исходящих звонков: *#33#@

Запрет всех звонков

Активировать запрет всех звонков: **330*ПАР.#@

Деактивировать запрет всех звонков: #330*ПАР.#@

Проверить состояние запрета всех звонков: *#330#@

Запрет всех исходящих международных звонков

Активировать запрет всех исход. международных звонков: **331*ПАР.#@

Деактивировать запрет всех исход. международных звонков: #331*ПАР.#@

Проверить состояние запрета всех исход. международных звонков: *#331#@

Запрет всех исходящих звонков

Активировать запрет всех исходящих звонков: **333*ПАР.#@

Деактивировать запрет всех исходящих звонков: #333*ПАР.#@

Проверить состояние запрета всех исходящих звонков: *#333#@

Запрет всех входящих звонков

Активировать запрет всех входящих звонков: **35*ПАР.#@ или **353*ПАР.#@

Деактивировать запрет всех входящих звонков: #35*ПАР.#@ или #353*ПАР.#@

Проверить состояние запрета всех входящих звонков: *#35#@ или *#353#@

Запрет всех входящих звонков при роуминге

Активировать запрет всех вход. Звонков при роуминге: **351*ПАР.#@

Деактивировать запрет всех вход. Звонков при роуминге: #351*ПАР.#@

Проверить состояние запрета всех вход. Звонков при роуминге: *#351#@

Ожидание вызова (услуга должна бать заказана у оператора)

Активировать ожидание вызова: *43#@

Деактивировать ожидание вызова: #43#@

Проверить состояние ожидания вызова: *#43#@

Посылка/запрет определения номера вашего телефона при звонке

Активировать отображение номера звонящего на вашем телефоне: *30#@

Деактивировать отображение номера звонящего на вашем телефоне: #30#@

Проверить отображение номера звонящего на вашем телефоне: *#30#@

Посылки/запрета посылки номера для входящих звонков

Активировать посылку номера вашего телефона: *77#

Деактивировать посылку номера вашего телефона: #77#@

Проверить посылку номера вашего телефона: *#77#@

На сайте функционирует система коррекции ошибок. Обнаружив неточность в тексте, выделите её и нажмите Shift+Enter

|

|

|

Адрес: г. Москва, м. Маркситская (выход 5),

ул.Марксистская, д.16,

БЦ «Мосаларко Плаза», этаж 6

Безопасность GSM сетей: шифрование данных

Disclaimer Данная статья публикуется исключительно в ознакомительных целях, за использование материалов, опубликованных в данной статье автор ответственности не несет.

Так же хочу сразу предупредить, что если вы рассчитываете найти в этой статье пошаговое руководство к прослушиванию GSM трафика или надеетесь, прочитав данную статью, получить доступ к телефонным разговорам ваших друзей, знакомых, домашних животных, то лучше проигнорируйте ее. Здесь вы не найдете ничего интересного. Нет правда, не ходите под кат, там скука.

Часть 1: основные моменты GSM безопасности

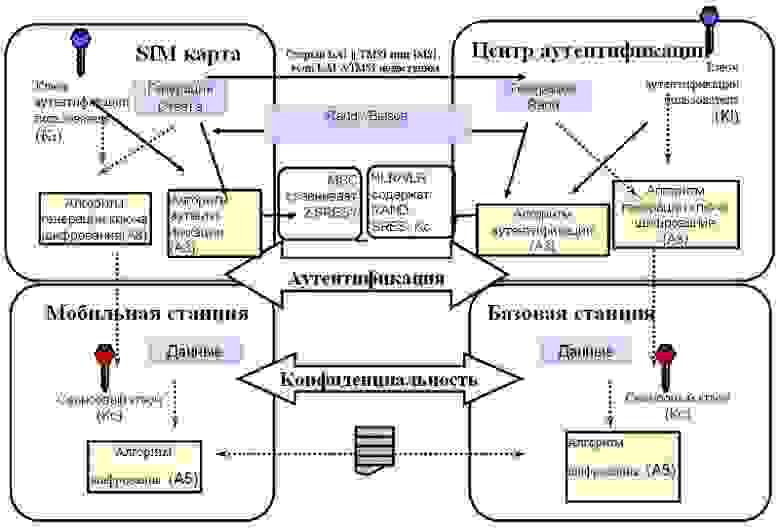

Прежде чем приступить к описанию алгоритма шифрования используемого в GSM сетях рассмотрим каким образом происходит аутентификация пользователя и формирования ключа шифрования. Для этого воспользуемся картинкой, позаимствованной с википедии(за качество прошу прощения, не нашел ничего лучше).

Говоря об алгоритмах аутентификации A3 и алгоритме формирования ключа A8, следует отметить что на практике большинство сотовых операторов используют для этих целей один алгоритм, называемый COMP128(он имеет множество модификаций COMP128-1, COMP128-2, COMP128-3).

COMP128 представляет собой обыкновенную хэш-функцию, на входе которая принимает 128-битную последовательность и на выходе возвращает 96-битную.

Так вот, вместо применения разных алгоритмов для аутентификации и формирования сессионного ключа применяется следующая схема:

SRES=Первые 32 бита от COMP128(Ki||RAND)

Kс=Последние 64 бита COMP128(Ki||RAND).

Как всегда в криптографии, попытка сэкономить время разработчикам обернулась полным провалом. Безопасность GSM сетей изначально основывалась на принципе «безопасность за счёт неизвестности». И когда в 1998 году алгоритм был вскрыт группой исследователей состоящих из Marc Briceno, Ian Goldberg и David Wagner обранужилась одна занятная особенность: последние 10 бит секретного ключа Ki всегда равнялись нулю. Используя это любопытное свойство, а так же уязвимость COMP128 к «атаке дней рождений» Marc Briceno, Ian Goldberg и David Wagner смогли извлечь секретный ключ Ki из SIM-карты.

Результатом этого исследования стал повсеместный отказ от алгоритма COMP128 и его замена на более надежные модификации COMP128-2 и COMP128-3, технические детали которых держатся в тайне. Хм… вам это ничего не напоминает?

Часть 2: алгоритм шифрования A5/1

После инициализации производится вычисление 228 бит выходной последовательности. 114 бит используется для шифрования данных исходящего из сети к мобильному телефону, остальные 114 бит для шифрования данных идущих от телефона к сети. Само шифрование представляет собой обыкновенный XOR между данными и произведенным алгоритмом A5/1 ключевым потоком.

После передачи данных номер фрейма увеличивается на единицу и заново производится инициализация регистров.

Воспользуемся приведенным выше описанием и реализуем шифрование A5/1 на С#.

Проверить правильность кода можно, запустив программу с ключом <0x12, 0x23, 0x45, 0x67, 0x89, 0xAB, 0xCD, 0xEF>и номером фрейма 0x134. Две сгенерированные последовательности по 114 бит каждая, должны быть равны соответственно < 0x53, 0x4E, 0xAA, 0x58, 0x2F, 0xE8, 0x15, 0x1A, 0xB6, 0xE1, 0x85, 0x5A, 0x72, 0x8C, 0x00 >и < 0x24, 0xFD, 0x35, 0xA3, 0x5D, 0x5F, 0xB6, 0x52, 0x6D, 0x32, 0xF9, 0x06, 0xDF, 0x1A, 0xC0 >.

Именно такие тестовые данные использовали Marc Briceno, Ian Goldberg и David Wagner в своей самой первой реализации алгоритма, написанной на С.

Функция шифрования/расшифровки, использующая данный класс, будет выглядеть следующим образом:

Теперь когда у нас есть функция, позволяющая шифровать и расшифровывать данные, давайте поговорим об уязвимостях алгоритма A5/1.

На сегодняшний день известно большое количество успешных атак на GSM шифрование и все они относятся к атакам типа known-plaintext, т.е. для восстановления ключа атакующему помимо зашифрованных фреймов необходимо знать так же незашифрованные данные, которые соответствуют этим фреймам. На первый взгляд такое требование может показаться фантастическим, однако из-за специфики стандарта GSM, в котором помимо голосового трафика передаются различные системные сообщения, такого рода атаки из разряда теоретических переходят в разряд практических. Системные сообщения GSM содержат повторяющиеся данные и могут использоваться злоумышленником. В частности метод, предложенный Karsten Nohl в 2010 году основан как раз таки на поиске такого рода данных в шифротексте и простом переборе различных вариантов ключей, хранящихся в радужных таблицах, до тех пор пока не будет найден ключ, порождающий нужный шифротекст для известного заранее системного сообщения.

Часть 3: атака на алгоритм A5/1

Однако же у нас нет огромных ресурсов, необходимых для вычисления радужных таблиц, поэтому мы реализуем атаку попроще, относящуюся к т.н. «корреляционным атакам».

Раcсматриваемая нами атака была впервые описана в 2002 году двумя исследователями: Patrik Ekdahl и Thomas Johansson.

Из определения процедуры инициализации можно заключить, что начальное состояние регистров является линейной функцией от сессионного ключа K и номера фрейма Fn.

Зная так же, что выходной бит генератора является XOR-ом выходных бит всех трех регистров мы можем записать следующее равенство:

где si-последовательность генерируемая регистрами после загрузки в них только битов ключа K. fi-последовательность, после загрузки только битов номера фрейма, а x-выходной бит регистра.

Так же из определения инициализации мы знаем, что первые 100 циклов алгоритм работает «в холостую», т.е. не производит никаких выходных битов, и первый бит выходной последовательности на самом деле является 101-м сгенерированным битом. Таким образом, если учесть, что на каждом шаге вероятность сдвига для каждого регистра равняется 3/4, можно сделать предположение, что после 101 шага, каждый регистр сдвигался ровно 76 раз. Следовательно, формула (1) преобразуется в:

Обозначив правую часть (2) как

Разумеется ситуация (76,76,76) возникает именно на 101 шаге с крайне низкой вероятностью, и если бы мы решили действовать подобным образом, то нам понадобилось бы перебрать огромное количество фреймов, пока наконец не попадется именно тот, в котором после 101 сдвига каждый регистр прокрутился на 76 позиций. Для того, чтобы уменьшить необходимое количество фреймов Ekdahl и Johansson предложили следующий метод.

Нет нужды угадывать конкретную позицию в которой регистры проворачиваются (cl1,cl2,cl3) раз. Достаточно просто знать, что с большой долей вероятности каждый регистр провернется от 76 до 102 на отрезке I=[100,140] выходных бит каждого фрейма.

Таким образом, для каждого фрейма мы можем вычислить вероятность:

и обозначает вероятность того, что t-й бит был порожден позициями регистров (cl1, cl2, cl3).

Вычислив (4) для каждого доступного фрейма усредним полученные вероятности при помощи логарифма:

Используя функцию FindKeyBit следующим образом:

мы получим массив из 512 значений в котором записаны XOR ключевых бит начиная с позиции 79 по позицию 86.

Получив все 24 бита из каждого регистра, и переведя их в байтовые массивы проверяем наше решение:

Если полученный фрейм совпадает с первым фреймом известного ключевого потока, значит атака была реализована успешно и мы вскрыли сеансовый ключ алгоритма A5/1.

Часть 4: заключительная

Литература и ссылки

PS: автор будет признателен, если кто-нибудь поделится работой Barkan, Elad; Eli Biham (2005). «Conditional Estimators: An Effective Attack on A5/1». В ней описывается атака, которую я упомянул в заключительной части.

UPD: все вопрос снят, спасибо пользователю whitequark.

Сотовые сети 2G, 3G, 4G, 5G — как работают и в чем разница

Содержание

Содержание

Сотовая связь является основой современных коммуникаций. Технически это одна из разновидностей радиосвязи, в которой абоненты связываются друг с другом с помощью сети базовых станций, принимающих и ретранслирующих сигнал от приемопередатчиков пользователей. Для того, чтобы связь была доступна везде, в любом месте и любое время, независимо от того, где находитесь вы и ваш собеседник, таких базовых станций должно быть очень много, чтобы покрыть максимум площади и обеспечить одновременную связь сразу множеству абонентов.

Именно из-за карты покрытия сети этот вид связи и назвали «сотовой». Все дело в том, что зоны покрытия от каждой станции немного накладываются на соседние, чтобы обеспечить непрерывность нахождения пользователя в сети. Поэтому, когда вы смотрите на схему размещения и покрытия сверху, то круги, показывающие зону действия каждой базовой станции, пересекаясь друг с другом, образуют контур, напоминающий пчелиные соты.

Сотовая связь стала привычным явлением, поэтому сейчас сложно представить, что относительно недавно ее не было: например, в России мобильная связь начала массово распространяться только в начале XXI века. В силу того, что в России массовая сотовая связь появилась несколько позже, чем в остальном мире, у нас быстро появились сети 2G, а сети первого поколения разворачивались не везде и проработали недолго. Поэтому коротко расскажем об особенностях сотовых сетей, начиная со второго поколения 2G и заканчивая 5G, внедрения которого все ждут.

Сотовые сети 2G, 3G, 4G, 5G: в чем основное отличие

Если говорить коротко, то основным отличием сотовых сетей разных поколений является скорость передачи данных, становившаяся все быстрее по мере развития технологий и быстродействия оборудования. Немного остановимся на особенностях каждого из стандартов.

Сотовые сети 2G

Первоначально стандарт 2G использовался только для мобильной телефонии. В России и Европе сети 2G построили на основе стандарта GSM 900, который затем развился в GSM 1800. Первый стандарт использует для работы частоту 900 МГц, второй — 1800 МГц. Преимущество GSM 1800 заключается в увеличенной емкости сети, хотя соты и покрывают меньшую площадь по сравнению с GSM 900. В сетях 2G на момент запуска можно было передавать короткие текстовые сообщения SMS и данные со скоростью медленного телефонного модема — до 14,4 кБит/с.

Ситуация изменилась в 1997 году, когда разработали и внедрили сервис «General Packet Radio Service» (GPRS) – надстройку над телефонным каналом мобильной связи, предназначенную для передачи данных. Максимальная скорость передачи данных через GPRS теоретически составляла до 171,2 кБит/с, практически — значительно ниже. На сегодня это уже откровенно мало, но на момент запуска было очень хорошо, потому что это было время, когда пользователи начали в массовом порядке осваивать электронную почту.

Сети с использованием GPRS получили индекс 2,5G, потому что до уже утвержденных к тому моменту норм стандарта 3G они не дотягивали. В дальнейшем появилось еще и 2,75G – технология EDGE, отличающаяся от GPRS способом кодирования и увеличенной скоростью передачи данных. Внедрение EDGE позволило повысить скорость передачи данных до 474 кбит/с в теории и до 220 кбит/с на практике. В некоторых случаях EDGE даже относят к технологии 3G, если способ ее реализации позволяет обеспечивать требования к этому стандарту (скорость передачи данных — до 384 кбит/с).

Сотовые сети 3G

Первые коммерческие сети этого стандарта были запущены в 2001-2003 году. Сначала появилась сеть в Японии, потом в Норвегии. В США первую сеть 3G запустили в 2002 году, а в России сети третьего поколения начали работу в тестовом режиме в 2002 году. Массовый запуск в регионах начался с 2008 года.

Основой 3G сети в России является стандарт UMTS (или W-CDMA). Первоначально скорость передачи данных в них достигала 384 кбит/с. В дальнейшем скорости быстро выросли с появлением 3,5G, то есть с внедрением стандартов HSPA и HSPA+, способных, в идеале, развивать скорости до 14,4 Мбит/с и 42 Мбит/с соответственно.

Важная особенность 3G — по мере движения и удаления пользователя от одной базовой станции, его «подхватывает» другая, забирая на себя часть потока данных. При этом «старая» базовая станция постепенно уменьшает поток данных, пока абонент совсем не покинет зону ее действия. Благодаря такой работе и при наличии хорошего покрытия сети вероятность того, что случится обрыв связи, становится меньше, чем в GSM, где используется жесткое переключение пользователя между базовыми станциями.

Сотовые сети 4G

Следующим шагом по повышению скорости передачи данных стало внедрение сотовых сетей четвертого поколения. На сегодня это самые актуальные сети для мобильной связи и высокоскоростного мобильного доступа в Интернет. В России сети 4G работают на частотах 1800 МГц, 2600 МГц и реже на частоте 800 МГц.

Теоретически стандарты связи в сетях четвертого поколения могут выдать скорость загрузки до 1 Гбит/с для стационарного абонента. На практике все очень сильно зависит от качества сигнала и загрузки базовых станций, поэтому реальные скорости намного меньше. В лучшем случае вы получите соединение со скоростью 100 Мбит/с и то, это если говорить о Москве. Например, «Билайн» заявляет максимальную скорость в своих сетях 4G до 73 Мбит/с, в сетях 4G+ – до 110 Мбит/с. Реальная скорость получается ниже.

Особенность 4G заключается в том, что сначала были запущены сети LTE для передачи данных. LTE — это стандарт беспроводной высокоскоростной передачи данных с увеличенной пропускной способностью, разработанный на основе предыдущих стандартов EDGE и HSPA. У LTE есть важная особенность: сети этого стандарта умеют передавать только данные, но не голос, так как LTE поддерживает только коммутацию пакетов данных, а голосовые вызовы в GSM и UMTS осуществляются на основе коммутации каналов.

Поэтому первоначально сети на основе LTE использовались только для передачи данных, а голосовая связь осуществлялась за счет переключения смартфонов в сети 3G или даже 2G. В дальнейшем реализовали технологию VoLTE — передачу голоса в сетях LTE. После этого стало возможно внедрение полноценных 4G-сетей. На момент написания статьи это наиболее актуальный и быстродействующий стандарт, а сотовые операторы постепенно расширяют зону покрытия сетями 4G.

Сотовые сети 5G

Следующий шаг в развитии беспроводных сетей — 5G. Разработчики обещают, что скорости передачи данных в новой сети будут в 10 раз выше, чем в сетях 4G. 5G — это стабильный широкополосный доступ в сеть, позволяющий широко использовать «Интернет вещей» не только в бытовой сфере, но и в промышленности. Кроме того, 5G за счет стабильной и надежной связи позволит реализовать удаленное управление и полный контроль за происходящим в таких критически важных отраслях, как, например, медицина. Подробнее о сетях 5G рассказывается в статье Клуба 5G. Реальность и перспективы.

Выбор сети на смартфоне. Как разные сети отображаются на экране

Нужно ли обычному пользователю знать, в какой сети он в данный момент находится, есть ли от этого польза и требуется ли что-то настраивать вручную?

Понимание того, в какой сети вы в данный момент находитесь, позволит оценить скорость загрузки данных и понять, что сделать реально, а что не стоит даже пробовать. Например, находясь в сети GPRS бессмысленно пытаться посмотреть ролики в YouTube или TikTok. Для этого нужна как минимум сеть 3G, причем в своей быстрой версии —HSPA или HSPA+.

Тип сети на экране смартфона отображается рядом со значком уровня сигнала и передачи данных. Так при включении сети 2G вы можете увидеть значок «2G» или «E», которые сообщают вам о том, что смартфон подключился к сети GPRS или EDGE, соответственно.

При подключении к сети 3G в наше время, скорее всего, вы увидите значок «Н» или «Н+», сообщающий о том, что устройство подключено к сети HSPA или HSPA+. Возможно, где-то вам удастся и поймать сигнал только со значком «3G» — это также сети третьего поколения.

Сети 4G обозначаются значком «4G» или «LTE». Например, вот таким.

Теперь разберемся с тем, как самостоятельно выбирать сети и принудительно назначать, в каком стандарте работать. Автоматическое подключение к новейшему стандарту не всегда хорошо. Если вы находитесь на границе действия сети 4G, но при этом рядом имеется хороший сигнал 3G, лучше переключиться на него, так как скорость будет быстрее.

Делается это так. В настройках надо зайти в раздел «Мобильная сеть». Далее — «Мобильная передача данных», где надо выбрать пункт меню «Предпочтительный режим сети».

У вас могут быть доступны, в зависимости от смартфона, следующие опции: «Авто 4G/3G/2G», «Авто 3G/2G», «Только 4G», «Только 3G», «Только 2G».

«Авто» обозначает, что смартфон сам выбирает сеть из имеющихся в наличии. Если вы указали одну из сетей, например, «Только 3G», то устройство станет соединяться только с сетями этого стандарта. Выбрать в глухой деревне «Только 2G» полезно — и соединение будет стабильнее и заряд аккумулятора сэкономите.