хакерские коды на питоне

Самые популярные библиотеки Python, используемые в хакинге

Python — это самый важный язык для пентестеров и специалистов по безопасности. Этот язык имеет множество готовых библиотек, которые помогают сканировать сеть и дают множество вариантов отправки запроса и получения различных пакетов на хост. По мнению специалиста по этичному хакингу международного института кибербезопасности, сейчас Python является самым используемым языком в среде пентестеров. Мы расскажем о наиболее популярные библиотеки Python, которые помогут пользователям понять, насколько Python полезен в этичном взломе.

Тестирование на проникновение (жарг. Пентест) — метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника.

Вы можете установить Python на свою ОС. Мы будем использовать Kali Linux 2019.1 amd64, потому что в этой ОС многие библиотеки Python предустановлены. Вам для использования таких модулей нужно лишь импортировать их.

Откройте терминал и введите следующие команды:

sudo apt-get update

sudo apt-get install python3

Если вы используете Kali Linux, введите команду pip3 install scapy

Библиотеки Python для хакинга

Scapy

Scapy — самая популярная библиотека для пентестинга и разработки инструментов безопасности. Она предоставляет потрясающие возможности для отправки, пронюхивания или подделки пакетов данных. Пользователи могут использовать ее в интерактивном режиме или импортировать напрямую. Scapy предоставляет функциональные возможности nmap, arpspoof, wireshark и многих других инструментов для сканирования сетей, которые используются на начальном этапе пентестинга.

Введите в терминале команду python. Она откроет среду Python.

Затем наберите следующие команды

Вышеуказанный скрипт импортирует sys из scapy. Затем отправляет 1 пакет ICMP. После получения ответа от целевого ip-адреса скрипт напишет «This host is up».

Здесь вы можете ввести любой сетевой протокол для проверки работоспособности хоста. Scapy обеспечивает поддержку большого количества сетевых протоколов.

После запуска мы использовали wireshark для перехвата пакетов, отправляемых скриптом Python.

Приведенный выше скриншот показывает отправку и прием пакета ICMP в wireshark.

IMPACKET

Impacket работает с сетевыми протоколами и предоставляет низкоуровневый программный доступ к пакетам данных. Core Impacket легко взаимодействует с Windows, а также с такими протоколами как MSSQL, SMB, NETBIOS и другими. Core impact обеспечивает прохождение ключевых сценариев атаки. Impacket поддерживает такие сетевые протоколы как TCP, UDP, ARP. Библиотека была разработана таким образом, чтобы включать в себя все необходимое.

Для использования impacket необходимо установить Python. Для этого повторите начальные шаги.

Введите cd impacket

Введите chmod u + x requirements.txt setup.py

Impacket поставляется с некоторыми образцами, которые используются для сбора информации о любом IP-адресе в локальной сети.

Чтобы их увидеть введите следующие команды:

cd examples

Мы покажем несколько примеров, чтобы показать, как impacket может быть использован для пронюхивания или разведки.

Приведенная выше команда будет пинговать конкретный ip-адрес, пока вы не нажмете Ctrl + C.

Введите команду python sniffer.py или python sniff.py (обе показывают тот же результат). Единственная разница в команде python sniff.py в том, что она будет запрашивать сетевой интерфейс по умолчанию.

python sniffer.py использует сырые сокеты для прослушивания пакетов данных и sniff.py. Используйте pcapy для прослушивания пакетов данных.

Этот запрос покажет локальный трафик вашего IP-адреса по умолчанию. Он прослушивает трафик на ICMP, TCP, UDP. Эта команда может пригодиться сетевым администраторам.

Будет показан только локальный трафик.

REQUESTS/ BEAUTIFUL SOUP

Это очень популярный модуль. Он все еще используется при разработке инструментов python. Requests помогает программистам отправлять HTTP без кодировки. Beautiful soup используется для захвата данных из HTML и XML. Он идеально подходит для создания атак и полезных нагрузок. Эти библиотеки Pythonиспользуют многие популярные инструменты безопасности, такие как Eyewitness, SQLmap, theharvester.

Следующий скрипт извлекает данные из любого url-адреса. Для этого примера мы использовали github.com/events

После компиляции этого скрипта мы получим следующие данные:

LIBMAP/ NMAP

Libmap/Nmap используется при сканировании портов. Python-nmap реализован для автоматизации сканирования. Обычно используется сетевыми администраторами. Многие nmap-скрипты используются для libmap. Nmap — это очень популярный сетевой анализатор, используемый многими пентестерами. Это одна из лучших библиотек Python для хакинга.

Приведенный ниже скрипт позволяет сканировать порты. Он выводит информацию по указанным портам. Для примера мы использовали порты 22 и 443.

Скрипт показывает, что оба порта открыты.

CRYPTOGRAPHY

Python cryptography — это еще одна реализация криптографического функционала. Мы покажем, как можно генерировать секретные, конфиденциальные сообщения с помощью ключа. Ключ может состоять из букв, цифр, специальных символов.

Давайте рассмотрим, как при помощи библиотеки cryptography можно зашифровать любую простую текстовую строку, а затем восстановить текст из зашифрованного сообщения.

Приведенный выше скрипт произвольно сгенерировал зашифрованный ключ и запустил токен расшифровки, чтобы показать секретное сообщение.

Есть еще один популярный криптографический модуль, известный как base64. Этот алгоритм до сих пор используется многими организациями для скрытия паролей.

А теперь давайте расшифруем приведенную выше строку base64. Используем для этого следующий скрипт:

Вы можете видеть, что строка расшифрована правильно.

Вот мы и подошли к концу обзора лучших библиотек Python для хакинга. Рекомендуем ознакомиться с другими интересными темами у нас на сайте.

1. Всем итак понятно, что его синтаксис очень и очень понятен.

2. Python имеет много плюшек. Очень много отличных библиотек зачастую повышающих функционал.

3. Python он и в Windows Python.

Мы начнем с малого. Сегодня создадим простой сканер портов. А в конце цикла, напишем для себя простенький фреймворк с некоторым количеством полезностей)

Я постараюсь в разы облегчить все что мы будем писать. Ну и как же без практики? Конечно же будут задания! Куда без них.

Отвечаю сразу: А затем, чтобы вырваться из объятий ламера и уметь самому г@вн@кодить писать тулзы.

Для начала обсудим, как же будет работать наш «Hello, world!» в этой сфере)

Для совсем не знающих о портах представляю свои обьяснения ниже:

Приступим к написанию нашего кода.

1. Подключаем библиотеки. Нам понадобятся 2-е библиотеки, socket и termcolor( отдельное спасибо DarkNode)

3. Начнем с функции 1.

Для декора можно использовать декораторы, но я не стал настолько все усложнять.

Теперь создадим сокет

Тут все на мноого проще. Спросим у пользователя только хост. А порты зададим в список. Естественно проверять их будем еще и циклом

Я был удивлен результатом, но он очень быстро начал сканировать.

А теперь осталось все соединить.

Надеюсь вам понравилась данная статья!

Ваше задание будет очень простым. На первый раз просто разберитесь в выше мною написанном и просканируйте порты любого сайта))

Буду признателен, если укажете орфографические ошибки.

alooe

Citizen0

Зачем? Тут не форум русского языка.

У Вас в код попал бибикод

alooe

Зачем? Тут не форум русского языка.

Dr.Lafa

Dmitry88

alooe

Dmitry88

SooLFaa

Valkiria

alooe

Этот цикл не являнтся продолжением тех уроков которые я тоже пишу.

П.С: все пробелы легко заполним новыми знаниями в цикле простых уроков)

🕵 Python для этичного хакинга: изучаем основы

Почему язык программирования Python хорош для работы в кибербезопасности?

В материале собраны различные тулзы и обучающие материалы, которые помогут начать оптимизировать свою работу с помощью языка программирования Python.

Исследование сетей с Python

1. Можно написать собственный несложный сканер, который будет проверять открытые порты. Цель такой программы: подключиться к сайту, серверу или интернету вещей через выбранные порты.

Здесь подробнее описывается практическое решения в коде.

3. Расширяем возможности Nmap.

Nmap (или Network Mapper) – это сканер компьютерных сетей, также он анализирует уязвимости. После его работы вы получаете карту с данными о хостах и сервисах конкретной сети.

Веб-приложения

1. Поиск незащищенных файлов на распространенных CMS-платформах.

2. Для более сложных систем вроде кастомного веб-приложения или большого онлайн магазина лучше подойдет брутфорс-атака на каталоги и возможные расположения файлов. С помощью Python вы будете перебирать все известные названия файлов и местонахождения файлов.

3. Также можно брутфорсить формы аутентификации.

4. Расширение возможностей Burp Suite (ознакомиться с этим инструментов и скачать его можно на PortSwigger ). Используя язык программирования Python, в интерфейс Burp можно добавлять новые панели и автоматизировать некоторые задачи.

Например: перехваченный от Burp Proxy HTTP-запрос можно будет использовать как базу для создания фаззера в режиме мутации, которые можно запустить в Burp Intruder. Или: с помощью Microsoft Bing API (поможет найти все сайты, привязанные к конкретному IP) показать все виртуальные хосты, расположенные по тому же IP-адресу, что и сайт-мишень + все субдомены.

SQL-инъекции

С помощью языка программирования Python нетрудно получить доступ к базам данных, что-то вставить туда, изменить и удалить записи.

В этом примере подробно описывается, как можно потренироваться взламывать созданную вами же базу данных, и как избежать незаконного проникновения.

Троянские задачи на Windows

1. Кейлогер с библиотекой PyHook позволяет фиксировать все действия с клавиатурой. Более того, есть возможность идентифицировать, какие процессы работают, когда пользователь нажимает клавиши. Например, можно понять, когда вводится никнейм, пароли или другая полезная информация.

3. Определяем песочницу антивирусника, чтобы случайно в нее не попасться. Простая программа на Питоне позволит понять, запущен ли ваш троян в песочнице. Она отследит, когда пользователь последний раз взаимодействовал с антивирусом, и соотнесет с тем, как долго тот был запущен.

Форензика с Python

Часто для расследования инцидентов специалисту по кибербезопасности нужно получить снимок оперативной памяти поврежденной машины, чтобы, например, считать криптографические ключи.

Повышение привилегий в Windows

С языком программирования Python можно, например, создать простую программу для мониторинга процессов с WMI API; автоматически получить необходимые привилегии на процессы, которые вы отслеживаете; автоматически вставлять код в файлы-мишени.

Криптография

Шифровать и расшифровывать текст можно и вручную. Python используется как один из инструментов для ускорения этого процесса.

Расшифровка происходит тоже с этим модулем. Поскольку в Цезаре ограниченное количество ключей (26), программа просто перебирает возможные варианты. Уже среди выдачи вы легко сможете определить ключ – напротив него будет понятный текст на английском, а не набор букв.

Конечно, язык программирования Python позволяет зашифровывать и расшифровывать и гораздо более сложные шифры.

Brute-force атака

Сбор данных о мишени

3. Часто пентестерам нужно собрать и исследовать на уязвимости все субдомены конкретного сайта. С помощью библиотеки requests можно значительно ускорить эту задачу, автоматически перебрав все стандартные субдомены. Для этого потребуется загрузить файл с разными вариантами. Желательно, чтобы их было около 10 000 – это увеличит шансы найти существующие субдомены сайта, который вы исследуете.

4. Зная Python, можно расширить возможности поиска по уязвимостям интернета вещей через Shodan API.

Анонимность

1. Постоянно изменяемый mac-адрес.

Mac-адрес назначается устройству производителем, и его нельзя поменять навсегда. С помощью Python есть возможность поменять mac-адрес на всю сессию работы. Чтобы не обновлять его вручную, Питон позволяет запустить цикл.

2. На Питоне нетрудно создать программку, которая будет отслеживать, собирает ли сайт куки или идентификаторы сеанса. Сниппет можно найти среди шпаргалок для пентестеров.

Что почитать

Небольшой статьи мало, чтобы научиться по полной использовать язык программирования Python для пентеста и белого хакинга. Мы собрали для вас несколько стоящих источников для изучения.

Python Pentest Cheat Sheet – шпаргалка по Python для пентеста. Есть, например, сниппет для сбора всех ссылок с сайта (с помощью BeautifulSoup), сканирования портов с Nmap, а также программа, которая отслеживает, собирает ли сайт куки или идентификаторы сеанса.

Если вы только осваиваете популярный язык программирования, обратите внимание на факультет Python-разработки GeekBrains. Под руководством опытных наставников вы научитесь писать подобные описанным (и более сложные) приложения, а успешно завершившим обучение студентам онлайн-академия поможет с трудоустройством.

Это не перебор! Пишем утилиту для взлома Wi-Fi на Python

Содержание статьи

Большинство современных роутеров поддерживает стандарт WPS (Wi-Fi Protected Setup), который позволяет за секунды установить безопасное соединение между устройством и роутером, минуя этап настройки шифрования и ввода пароля. Устройства подключаются по отдельному восьмизначному ключу WPS PIN, который состоит из цифр. Восьмая цифра — дайджест.

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный информацией из данной статьи. Несанкционированное получение доступа к чужим беспроводным сетям преследуется по закону!

Из всего разнообразия методов поблагодарить соседа взлома беспроводных точек доступа с WPS можно выделить следующие:

В этой статье мы остановимся на последнем методе из списка.

Атака WPS Pixie Dust уже морально устарела, однако и сегодня мне встречаются подверженные ей роутеры. Проблема кроется в генерации случайных чисел и позволяет не ломать все восемь цифр в лоб, а угадывать лишь четыре из них, так как оставшиеся можно получить из ответов роутера.

Откуда берут стандартный PIN

Когда мы покупаем роутер, в нем уже содержится полученный специальным алгоритмом WPS PIN для первичного подключения к маршрутизатору через WPS. WPS PIN состоит из восьми цифр. Как производители его получают? Очевидно, что необходимо нечто уникальное для идентификации и генерации различных значений. Правильно — это MAC устройства, который мы можем получить из широковещательного BSSID.

BSSID (Basic Service Set Identifier) — уникальный идентификатор беспроводной сети. Зачастую BSSID совпадает с адресом устройства Ethernet MAC.

Генерация WPS PIN на примере

Как ты уже понял, все начинается с BSSID. Подключаем к сети нашу сексуальную точку доступа. ¯\_(ツ)_/¯

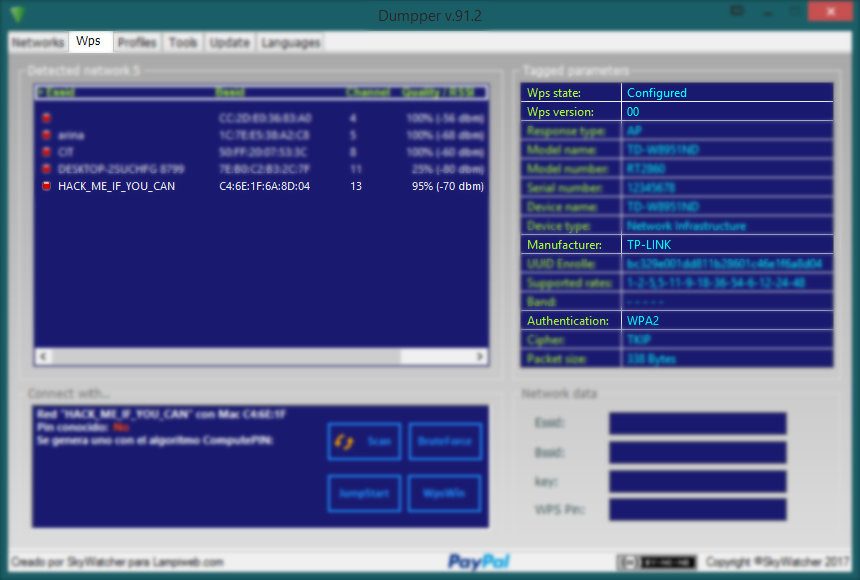

Анализируем любым удобным способом (например, Dumpper).

Настало время приключений: открываем браузер и начинаем бороздить различные (в том числе зарубежные) сайты и форумы, чтобы узнать, как работают алгоритмы генерации ПИН-кодов у конкретного производителя сетевого оборудования. Если же лень сильнее интереса, то всегда можно «выдернуть» эти функции из сторонних программных продуктов с открытым исходным кодом.

Вот реализация этого алгоритма на Python.

Подготовка и требования

Приступим. При разработке собственной утилиты для тестирования беспроводных точек доступа нам потребуется:

Сразу, забегая вперед, скажу, что запускать готовый скрипт нужно будет с правами администратора. Можно с этим либо согласиться и перейти непосредственно к разработке, либо читать дальше.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

7 лучших библиотек Python, используемых для взлома

Термин хакерство существует уже давно, первый зарегистрированный случай взлома на самом деле относится к началу 1960-х годов в Массачусетском технологическом институте, где и термины хакерство, и хакер, которые были придуманы с тех пор, фактически превратились в широко применяемую дисциплину. для компьютерного сообщества. В настоящее время этический взлом — это процесс обнаружения уязвимостей в системе путем получения несанкционированного доступа к конкретной системе для выполнения действий, которые могут варьироваться от удаления файловых серверов до кражи некоторой конфиденциальной информации.

Почему Python, когда дело доходит до этического взлома?

Python известен как один из самых быстрорастущих языков программирования, универсален и широко используется экспертами по безопасности и хакерами для этического взлома. В этой статье вы прочитаете о 7 библиотеках Python, эффективных для этичного взлома. Будучи языком с открытым исходным кодом, Python позволяет программистам создавать несколько наборов предварительно скомбинированных кодов и формировать библиотеки, которые делают сценарий Python более всеобъемлющим и безопасным.

Помимо применения Python в веб-разработке, науке о данных и машинном обучении, он успешно используется хакерами и отделами кибербезопасности для выявления взлома компьютерных сетей и компрометации протоколов безопасности. Программирование на Python также используется этическими хакерами для разработки эффективных инструментов и методов взлома, которые могут обнаруживать вредоносные программы и уязвимости, снижающие эффективность систем с использованием скриптов Python.

Библиотеки Python уменьшают нагрузку на разработку кода с нуля. Имея уже сформулированные библиотеки кода, этичные хакеры могут использовать их для облегчения своих задач. Этический взлом происходит там, где есть потенциальные угрозы компьютерным сетям, и в результате безопасность оказывается под угрозой из-за неопознанного или незаконного доступа к системам.

Библиотеки Python для этичного взлома

Python очень популярен благодаря своим сверхмощным, но простым в использовании библиотекам, которые легко доступны разработчикам. Несмотря на то, что Python имеет минимальный синтаксис и отличную читаемость, ничто не сравнится с тем фактом, что жизнь разработчика становится действительно простой с этими библиотеками, которые доступны во всех видах доменов, например, в искусственном интеллекте есть интенсивный цикл PI touch, а в науке о данных есть pandas, NumPy, matplotlib и так далее. Вот некоторые из 7 лучших библиотек Python, используемых для взлома, каждая из которых имеет свой уникальный идентификатор и функцию.

1. Requests

Библиотека запросов помогает сделать HTTP-запросы более удобными для пользователя. Он возвращает отзывчивые объекты, включая данные о статусе, кодировке и содержании. Это модуль, который можно использовать для отправки всех видов HTTP-запросов, он очень прост в использовании и имеет такие функции, как передача параметров в URL-адресе, а также передача настраиваемых заголовков. Это удобная для человека HTTP-библиотека, о чем также говорится на официальной странице документации, и это одна из самых загружаемых библиотек Python, которую ежедневно загружают более 400 000 раз. Запросы Python настолько популярны, потому что разработчикам не нужно вручную добавлять запросы к URL-адресам и формировать кодирование данных публикации, и этого достаточно для использования запросов Python.

2. Cryptography

Криптография — это библиотека, которая помогает с шифрованием, а также с описанием наборов данных. Библиотека включает примитивы, поддерживаемые Python 3.3+, Python 2.6-2.7. Криптография включает в себя объединение двух уровней, а именно безопасных криптографических рецептов, требующих минимального выбора конфигурации. Другой — это низкоуровневая криптография, которая наиболее опасна и может использоваться неправильно. Эта библиотека Python помогает защитить информацию с помощью эффективно разработанных кодов. Криптография включает в себя генерацию случайных чисел, цифровых подписей, хеширования, потоковых шифров и хеширования.

3. Python-Nmap

Nmap — это типичный сетевой сканер, использующий IP-пакеты для идентификации устройств в сети и информации об операционных системах. Благодаря использованию сканера портов Nmap, эта библиотека помогает системным администраторам автоматизировать задачу сканирования отчетов, поддерживающих выходные данные сценариев Nmap. Nmap помогает идентифицировать и обнаруживать хосты в сети и определяет номер версии, имя приложения, работающее на любых удаленных устройствах.

4. Impacket

Библиотека состоит из скриптов Python, которые помогают при работе с сетевыми протоколами, она обеспечивает низкоуровневый программный доступ к другим пакетам наряду с реализацией протоколов. Пакеты могут быть созданы из необработанных данных, а API обеспечивает эффективную работу протоколов глубокой иерархии. Цель Impacket — упростить задачи для программистов, чтобы они могли работать в рамках фреймворка, соблюдая при этом некоторые настраиваемые протоколы.

5. Scapy

Инструмент для управления сетевыми пакетами, помогающий в обнаружении сетей, зондировании, отслеживании, маршрутизации и сканировании. Scapy включает в себя разнообразные функции, помимо анализа пакетов, и может быть настроен для ознакомления. Его можно запустить в Linux, Mac OS и Windows. Он представляет декодированные пакеты с интерпретацией в зависимости от пользователя. Scapy работает для обеспечения подобия между высокоуровневыми протоколами и низкоуровневым сетевым программированием.

6. RawSocketPy

Библиотека Python уровня 2, которая поддерживает связь с MAC-адресами. Используя rawsocketpy, можно создать индивидуальную Wi-Fi-связь. Неодновременный сервер с надежными возможностями без шифрования требует MTU равного 1500. Rawsocketpy не использует протокол управления передачей или протокол пользовательских дейтаграмм.

7. Pylibnet

Библиотека внедрения пакетов libnet обеспечивает функциональность для отправки пакетов, представление трассировок libcap, а также наличие API-интерфейса python для пакетов libnet. Это некоторые из библиотек Python, обладающих эффективностью при этическом взломе. Язык Python используется технологическими компаниями из-за его универсальности и безопасных алгоритмов. Python приобрел большую популярность за последние несколько десятилетий. Он использовался многими разработчиками, хакерами крупных компаний из-за его простого для понимания и универсального синтаксиса, который можно применять к большому количеству областей программирования. В сети доступно бесчисленное количество библиотек Python, но перечисленные выше лучше всего подходят для этического взлома.