Как выпустить тестовый сертификат криптопро

Как выпустить тестовый сертификат криптопро

Генерация тестового сертификата

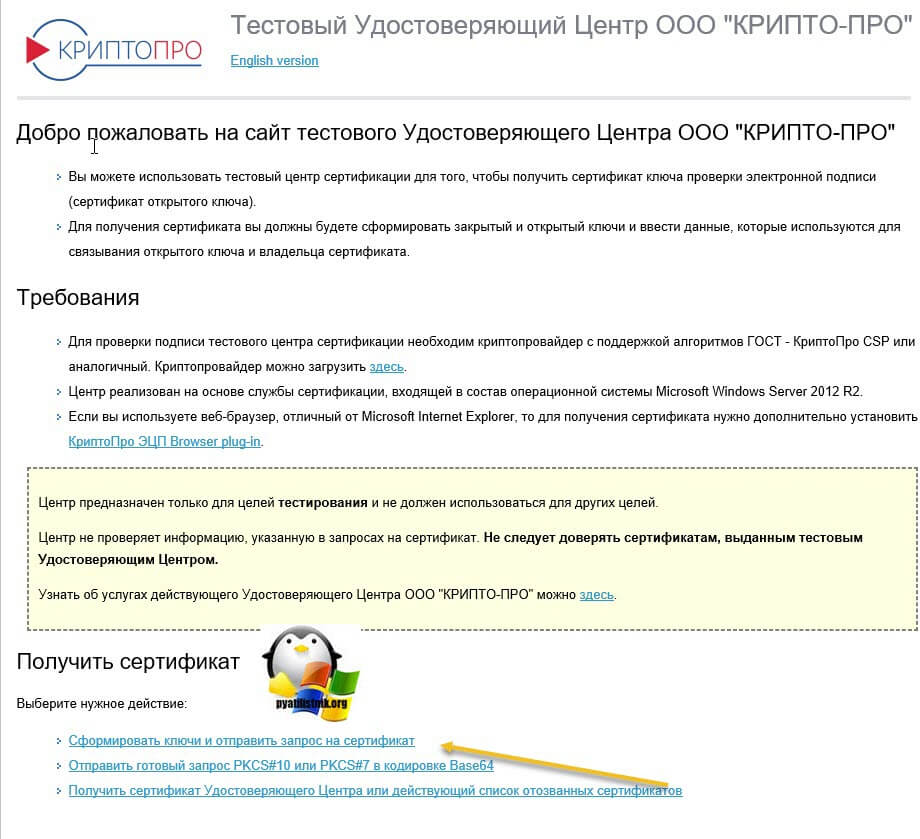

Как я и писал выше вы много, где сможете его применять, я когда знакомился с миром сертификатов и электронных подписей, то использовал тестовые ЭЦП от КриптоПРО для проверки правильности настройки программного обеспечения для работы на электронных, торговых площадках. Чтобы сгенерировать тестовый электронный сертификат, компания КриптоПРО предоставила вам специальный удостоверяющий, виртуальный центр, которым мы и воспользуемся. Переходим по ссылке:

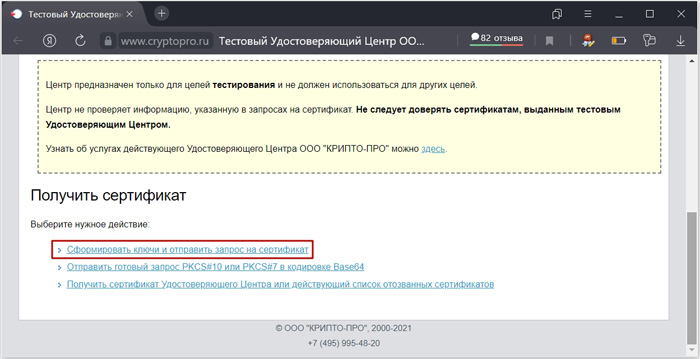

В самом низу у вас будет ссылка на пункт «Сформировать ключи и отправить запрос на сертификат».

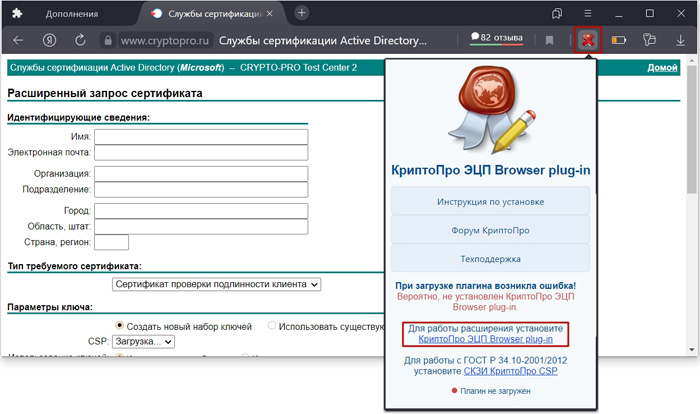

Если же вы хотите использовать другой браузер, то установите КриптоПро ЭЦП Browser plug-in.

Установка КриптоПро ЭЦП Browser plug-in.

Сама инсталляция плагина, очень простая, скачиваем его и запускаем.

Для запуска нажмите «Выполнить»

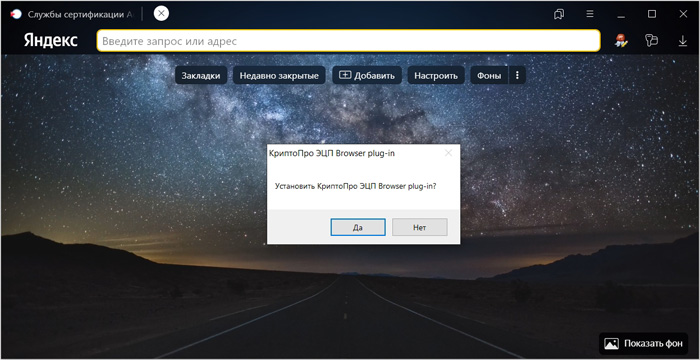

Далее у вас появится окно с уведомлением, что будет произведена установка КриптоПро ЭЦП Browser plug-in, соглашаемся.

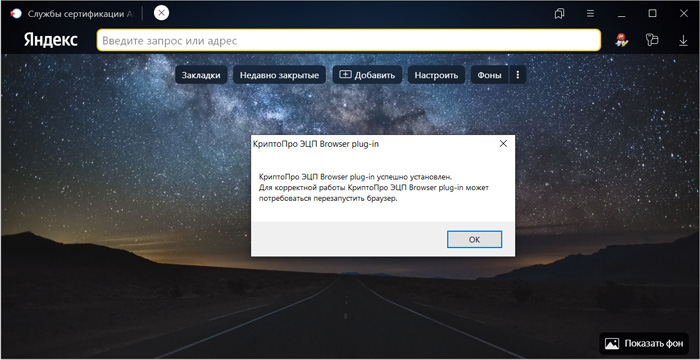

После инсталляции утилиты, вам нужно будет обязательно перезапустить ваш браузер.

Открыв ваш браузер, вы увидите предупредительный значок, нажмите на него.

В открывшемся окне нажмите «Включить расширение»

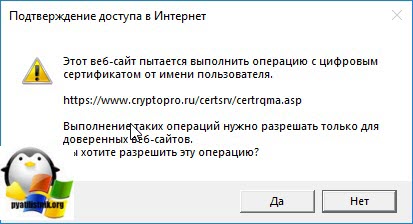

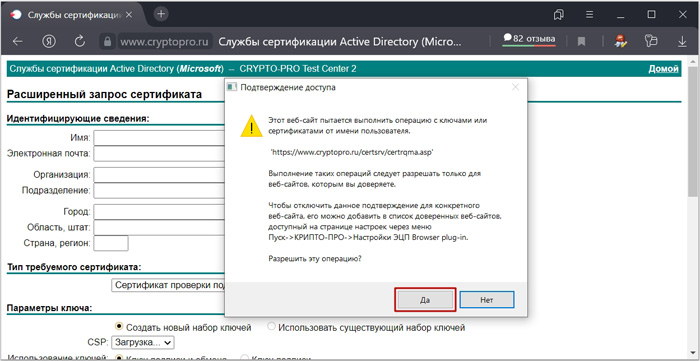

Теперь у нас все готово. Нажимаем «Сформировать ключи и отправить запрос на сертификат«. Согласитесь с выполнением операции.

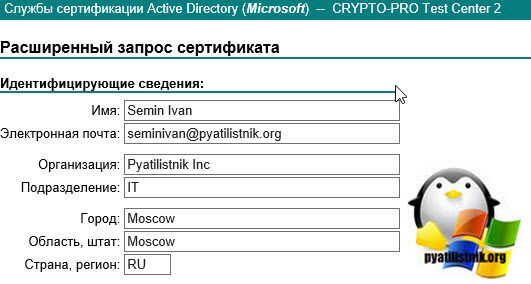

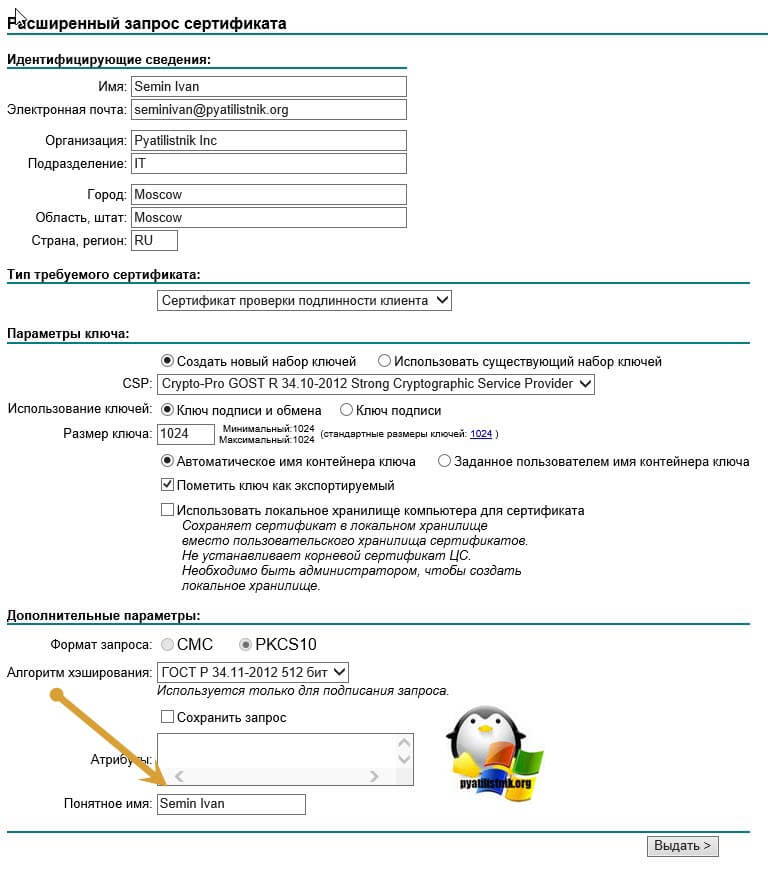

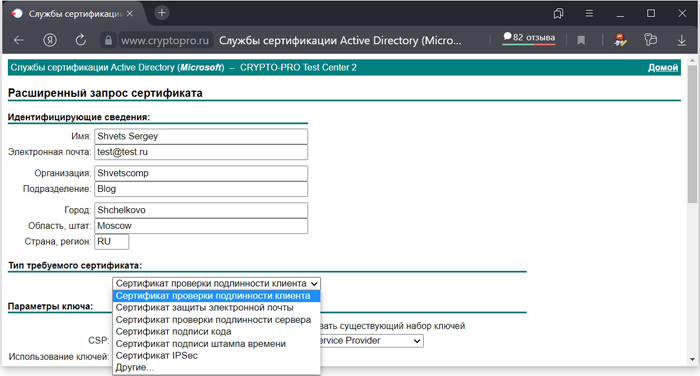

У вас откроется форма расширенного запроса сертификата. Вначале заполним раздел «Идентифицирующие сведения». В него входят пункты:

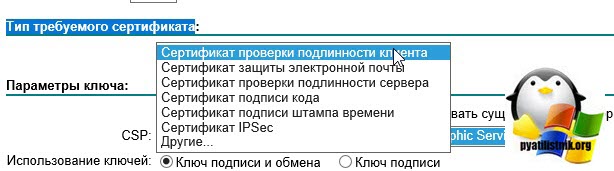

Далее вам нужно указать тип требуемого сертификата. В двух словах, это область применения ЭЦП:

Я оставляю «Сертификат проверки подлинности клиента».

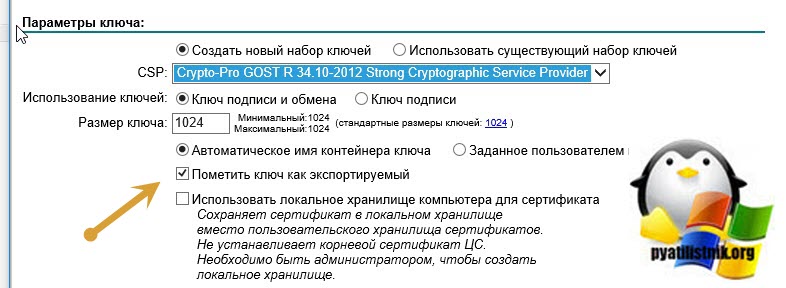

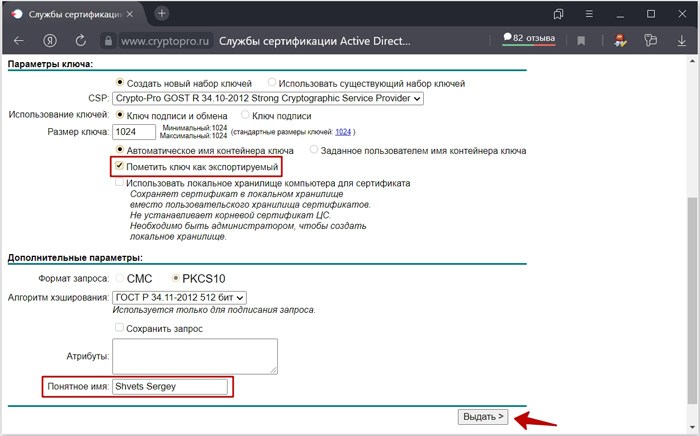

Далее вы задаете параметры ключа, указываете, что будет создан новый набор ключей, указываете гост CSP, от него зависит минимальная длина ключа. Обязательно пометьте ключ как экспортируемый, чтобы вы его могли при желании выгружать в реестр или копировать на флешку.

Для удобства еще можете заполнить поле «Понятное имя», для быстрой идентификации вашей тестовой ЭЦП от КриптоПРО. Нажимаем выдать тестовый сертификат.

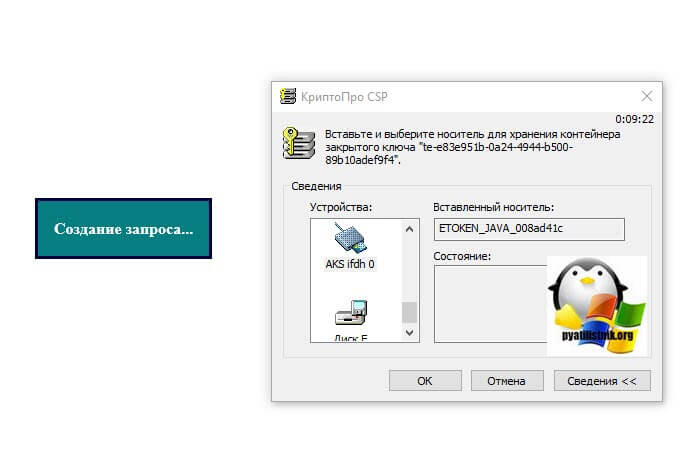

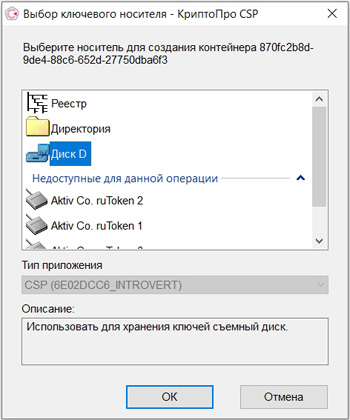

У вас появится запрос на создание, в котором вам необходимо указать устройство, на которое вы будите записывать тестовый сертификат КриптоПРО, в моем случае это е-токен.

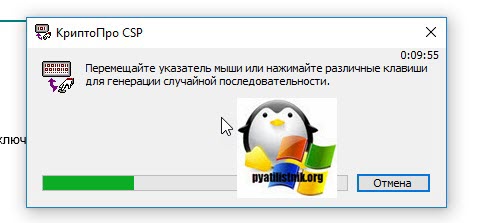

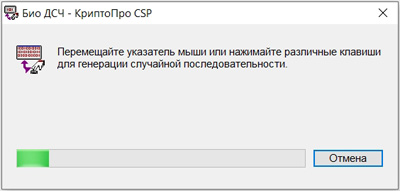

Как только вы выбрали нужное устройство появится окно с генерацией случайной последовательности, в этот момент вам необходимо нажмить любые клавиши или водить мышкой, это защита от ботов.

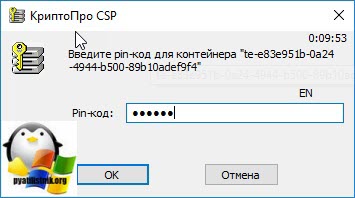

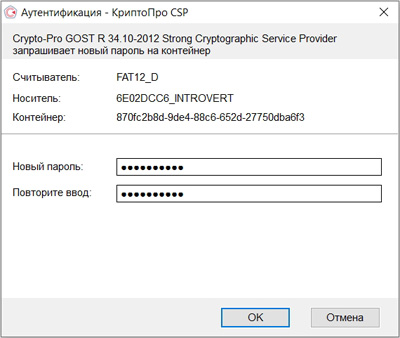

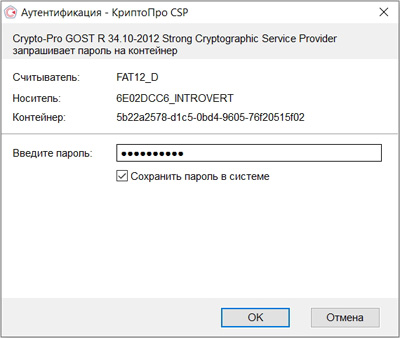

Все наш контейнер КриптоПРО сформирован и для его записи введите пин-код.

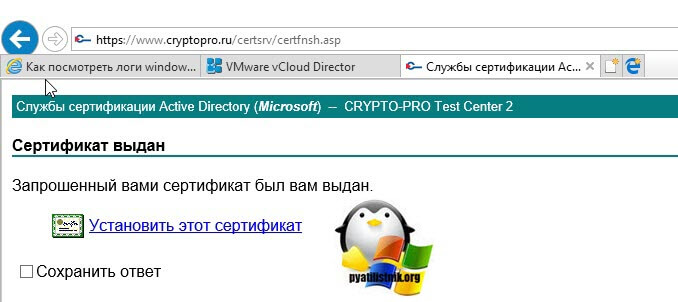

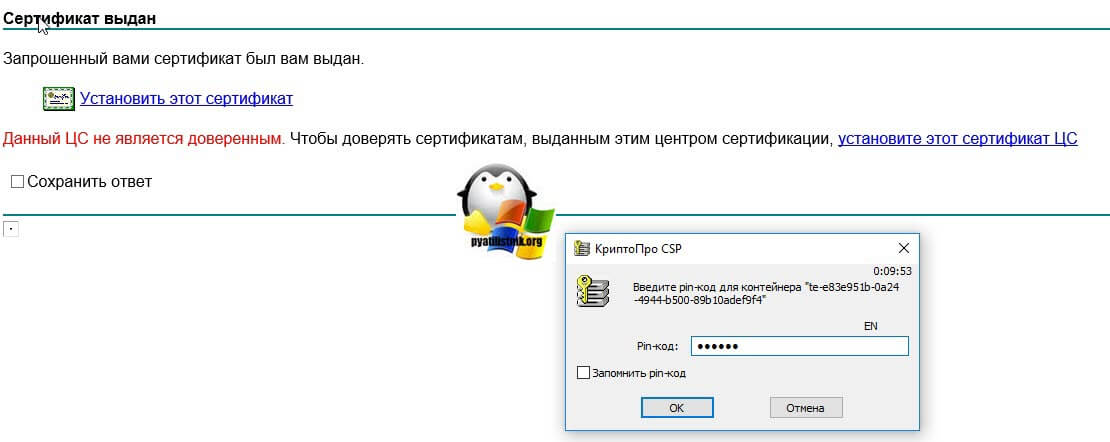

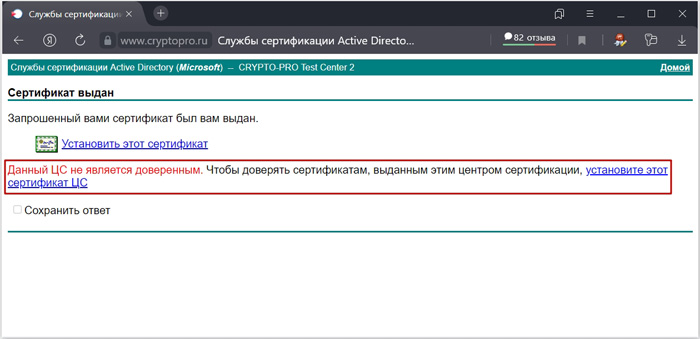

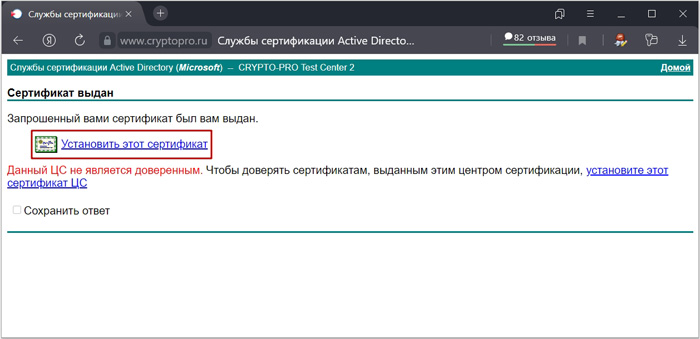

Вам сообщат, что запрошенный вами сертификат был вам выдан, нажимаем «Установить этот сертификат».

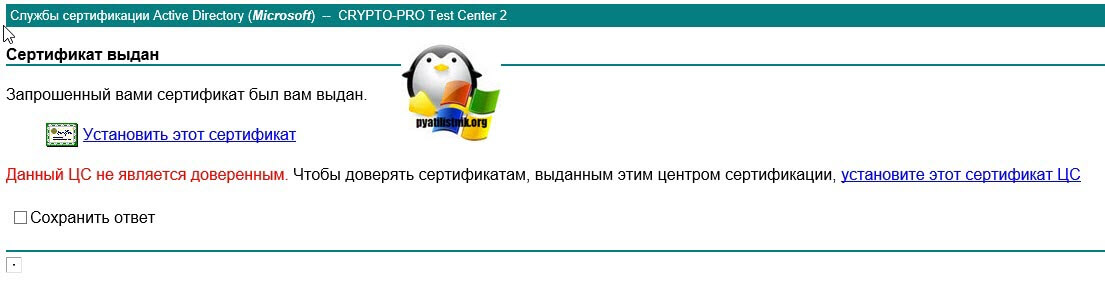

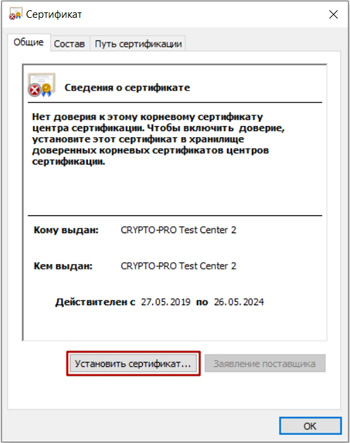

Если у вас еще не установленны корневые сертификаты данного центра сертификации, то вы получите вот такую ошибку:

Для ее устранения нажмите на ссылку «установите этот сертификат ЦС»

У вас начнется его скачивание.

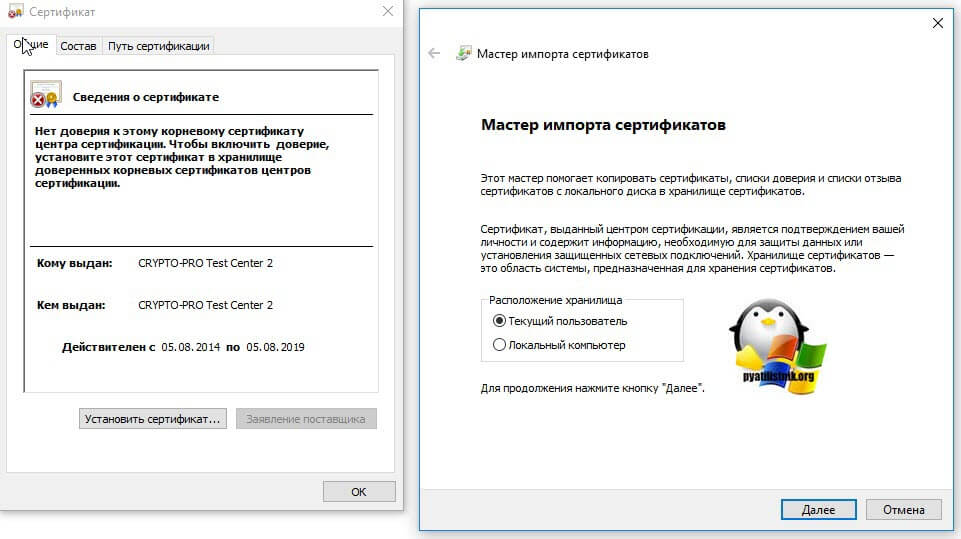

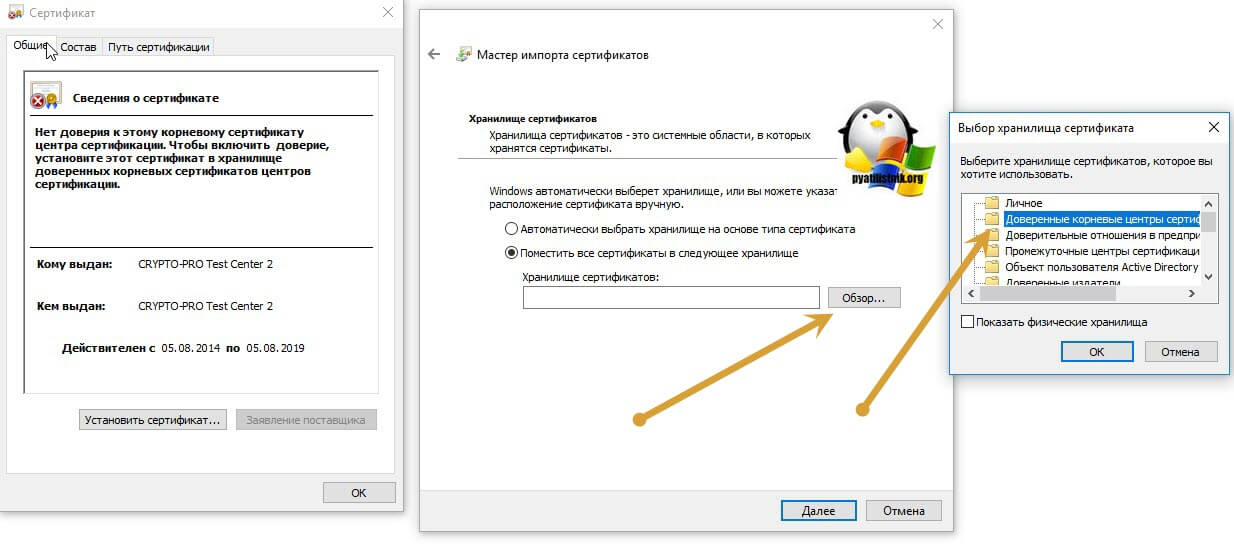

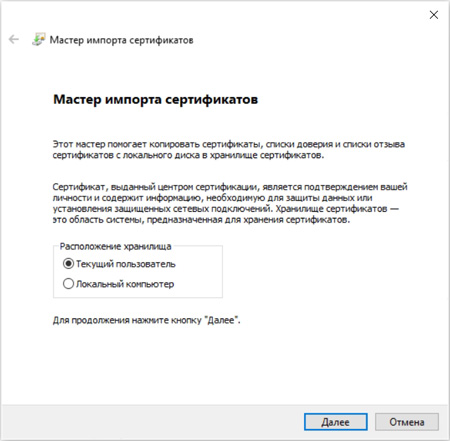

Запускаем его, как видите в левом верхнем углу красный значок, чтобы его убрать нажмите «Установить сертификат», оставьте для пользователя.

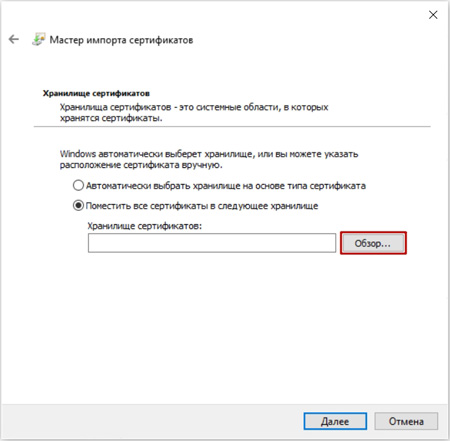

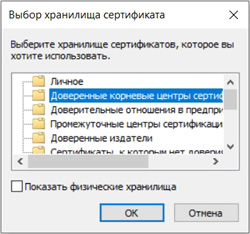

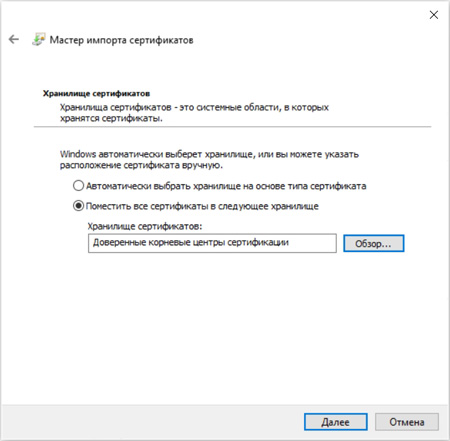

Далее выбираем пункт «Поместить все сертификаты в следующее хранилище» и через кнопку обзор указываете контейнер «Доверенные корневые центры сертификации». Далее ок.

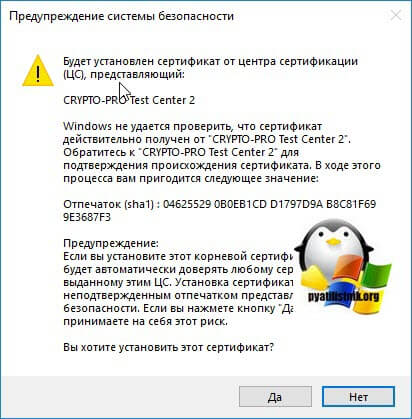

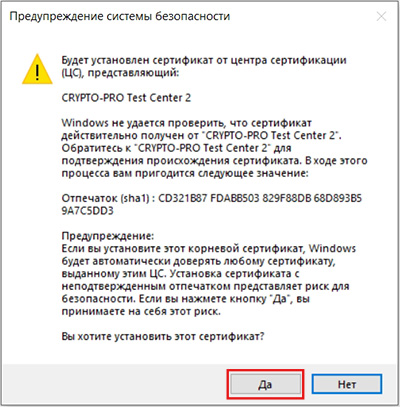

На последнем этапе у вас выскочит окно с предупреждением, о подтверждении установки сертификатов, нажимаем «Да».

Открываем снова окно с выпуском тестового сертификата КриптоПРО и заново нажимаем «Установить сертификат», в этот раз у вас вылезет окно с вводом вашего пин-кода от вашего носителя.

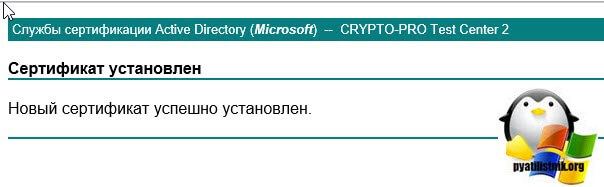

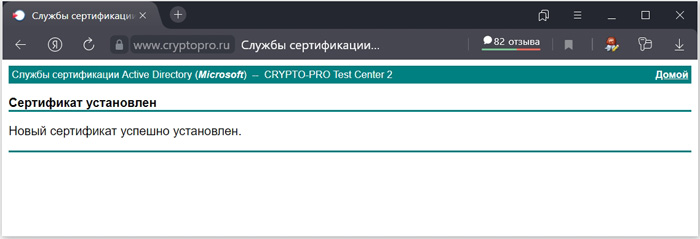

Если вы его ввели правильно, то увидите, что новый сертификат успешно установлен.

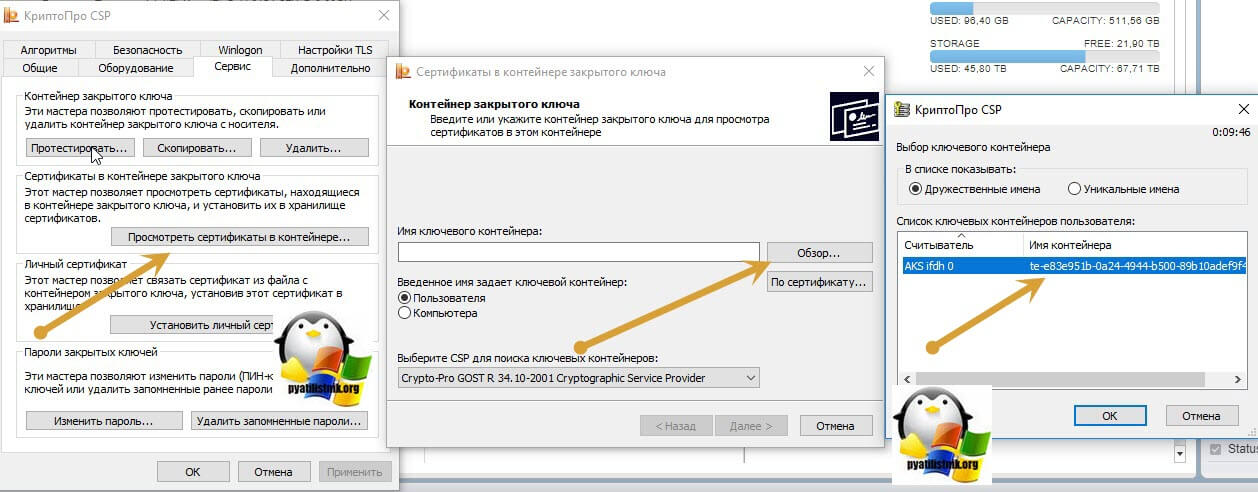

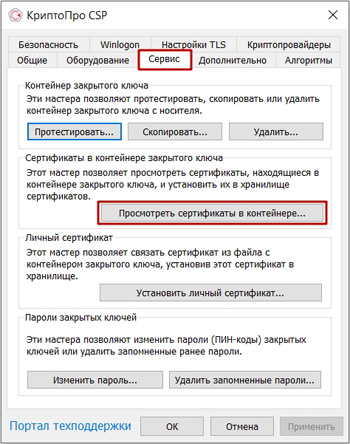

Теперь открывайте ваш КриптоПРО и посмотрите есть ли сертификат в контейнере. Как видите в контейнере есть наша ЭЦП.

Если посмотреть состав, то видим все наши заполненные поля. Вот так вот просто выпустить бесплатный, тестовый сертификат КриптоПРО, надеюсь было не сложно.

Тестовый Сервис

электронной подписи

Назначение

Тестовый сервис электронной подписи ООО «КРИПТО-ПРО» (Тестовый СЭП) предназначен для проведения испытаний функциональных возможностей предлагаемого решения, а также выполнения заказчиками работ по интеграции своих информационных систем до подключения к продуктивному СЭП ООО «КРИПТО-ПРО» или внедрения сертифицированного ПАК «КриптоПро DSS» на своей площадке. Для работы с Тестовым СЭП используются сертификаты, создаваемые Тестовым УЦ КриптоПро.

Пользователям Тестового СЭП доступно интегрированное по HTTP-API

тестовое Web-приложение.

Для получения доступа к тестовому Web-приложению, интегрированному с СЭП по протоколу REST,

необходимо направить запрос на info@cryptopro.ru

Запрос на подключение к тестовому СЭП с ролью оператора, для возможности

регистрации других пользователей и управления их сертификатами.

или направить запрос по адресу info@cryptopro.ru

Схемы обслуживания

Распределенная

Пользователи самостоятельно регистрируются и формируют запросы на получение сертификатов. В Тестовом сервисе ЭП реализована автоматическая обработка запросов на создание и управление сертификатами в Тестовом удостоверяющем центре КриптоПро.

Распределенная с оператором

Пользователей в СЭП DSS регистрирует Оператор. Сформировать запрос на создание сертификата может Оператор или сам Пользователь СЭП. Создание сертификатов по запросу Пользователей подтверждает Оператор СЭП после проверки полученного заявления.

Аутентификация пользователей

Распределенная схема обслуживания

В демонстрационных целях доступны только базовые способы аутентификации – по логин/паролю и сертификату ключа подписи на рабочем месте пользователя, который можно сформировать с помощью Тестового УЦ (для Тестового СЭП используется Microsoft CSP), а также можно использовать имеющийся криптографический токен типа Рутокен Web (требуется установка специального плагина и стороннего центра идентификации).

Распределенная схема обслуживания с Оператором

Дополнительно возможно тестовое использование любых поддерживаемых в ПАК «КриптоПро DSS» способов вторичной аутентификации пользователей:

С помощью мобильного приложения КриптоПро myDSS с использованием сертифицированных алгоритмов HMAC.

Выпуск тестовых сертификатов ЭП КриптоПро с любыми данными

По просьбам трудящихся публикую инструкцию «выпускаем себе тестовые сертификаты крипто-про как горячие пирожки!». Здесь описан процесс получение сертификата квалифицированной электронной подписи (КЭП) содержащего любые данные (OID) на тестовом удостоверяющем центре КриптоПро.

Изначально предполагается, что у нас уже установлен CryptoPro CSP и КриптоПро ЭЦП Browser plug-in, если нет, то идем качаем на официальный сайт. Все операции будут описаны относительно работы в ОС Linux. В MacOS и Windows, в принципе, не должно быть существенных отличий, кроме поправки на пути к исполняемым файлам.

Так же необходимо наличие действительного сертификата тестового УЦ КриптоПро в корневом хранилище сертификатов. Проверить его наличие можно командой

В выводе должно быть что-то вроде

И если вдруг его нет, или истек срок действия (Not valid after), то нужно скачать свежий со страницы https://www.cryptopro.ru/certsrv/certcarc.asp, далее по ссылке Загрузка сертификата ЦС и установить командой

Теперь приступаем к выпуску сертификата

где в следующих OID должны быть корректные (проходящие по контрольной сумме) данные

Дожидаемся сообщения об успехе, сертификат записан. Теперь сертификат со ссылкой на приватный ключ появится в выводе команды

Полученным сертификатом можно полноценно пользоваться в тестовых целях, включая электронную подпись.

Как выпустить тестовый сертификат криптопро

Сервис электронной подписи

1. Общая информация

В целях снижения затрат на организацию защищенного, юридически значимого электронного документооборота предлагаем вам воспользоваться нашими услугами по реализации криптографических функций, связанных с созданием и проверкой электронной подписи, шифрованием и расшифрованием электронных документов – Сервис электронной подписи ООО «КРИПТО-ПРО» (СЭП).

При этом хранение ключей электронной подписи и реализация криптографических операций осуществляются централизованно в защищенной информационной системе ООО «КРИПТО-ПРО» на базе ПАК «КриптоПро DSS» и ПАКМ «КриптоПро HSM» и не требуют установки дополнительных средств криптографической защиты информации на рабочих местах пользователей.

Также посредством ПО «КриптоПро DSS Lite» возможен вариант хранения ключа электронной подписи и выполнения операций с его использованием на рабочем месте пользователя. Для этого операторам Удостоверяющих центров ООО «КРИПТО-ПРО» достаточно получить право создания для своих пользователей сертификатов, включающих лицензию на использование ПО «КриптоПро DSS Lite». Клиенты Удостоверяющих центров ООО «КРИПТО-ПРО» при заказе сертификата дополнительно указывают приобретение клиентской лицензии на использование ПО «КриптоПро DSS Lite».

В зависимости от предъявляемых требований к применению квалифицированной или неквалифицированной электронной подписи использование Сервиса электронной подписи возможно совместно с услугами Аккредитованного или неаккредитованного Удостоверяющего центра ООО «КРИПТО-ПРО» по схеме обслуживания «Распределенная с оператором СЭП». Регламенты взаимодействия с операторами СЭП опубликованы на сайте Удостоверяющего центра:

Для заключения договора на обслуживание оператора необходимо оформить заявку, заполнив следующую форму и выбрав «Запрос на получение статуса «Оператор СЭП» по ФЗ-63» для Аккредитованного Удостоверяющего центра или «Запрос на получение статуса «Оператор СЭП» для неаккредитованного Удостоверяющего центра ООО «КРИПТО-ПРО».

Контактная информация

По вопросам подключения к Сервису электронной подписи ООО «КРИПТО-ПРО» обращайтесь:

Адрес: 127018, ул. Сущёвский вал, д. 18 (cхема проезда).

2. Назначение сервиса

Сервис электронной подписи ООО «КРИПТО-ПРО» (СЭП) предназначен для централизованного:

3. Поддерживаемые форматы и стандарты

Электронная подпись создается с использованием криптографических алгоритмов в соответствии с ГОСТ Р 34.10-2001 «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи», ГОСТ Р 34.11-94 «Информационная технология. Криптографическая защита информации. Функция хэширования».

Поддерживаемые форматы криптографических сообщений:

4. Используемые средства электронной подписи

Для создания и хранения ключей электронной подписи Пользователей Удостоверяющего центра, создания электронной подписи электронных документов в составе Сервиса электронной подписи используется средство электронной подписи ПАКМ «КриптоПро HSM», сертифицированное по классу защиты КВ2 от потенциального нарушителя, обладающего возможностями внутреннего администратора, т.е. уровень безопасности гарантирует защищенность хранящихся и используемых в системе ключей электронной подписи от угроз обслуживающего персонала.

Для проверки электронной подписи электронных документов используется сертифицированное средство электронной подписи СКЗИ «КриптоПро CSP».

Автоматизированная система Сервиса электронной подписи аттестована на соответствие требованиям защиты информации от несанкционированного доступа по классу 1 Г и 3 уровню защищенности Информационной системы персональных данных.

5. Предоставление доступа к сервису

Доступ к Сервису электронной подписи осуществляется круглосуточно в режиме 24х7 по каналам связи посредством Веб-интерфейса, предоставляемого Удостоверяющим центром, или Прикладного интерфейса, используемого для подключения Информационных систем Уполномоченной организации в соответствии с документом «ЖТЯИ.00082-01 90 02. ПАК «КриптоПро DSS». Версия 1.0. Руководство разработчика».

Аутентификация пользователей осуществляется с использованием штатного Центра идентификации в составе ПАК «КриптоПро DSS» или по протоколу SAML 2.0 (WS Security) с использованием Стороннего центра идентификации Уполномоченной организации, подключаемого к Сервису электронной подписи в соответствии с документом «ЖТЯИ.00082-01 90 01. ПАК «КриптоПро DSS». Версия 1.0. Руководство администратора».

Вторичная аутентификация пользователей осуществляется посредством одноразового кода, высылаемого Пользователям Удостоверяющего центра в информационном сообщении или формируемого с помощью ОТР-токена.

6. Информирование Пользователей Удостоверяющего центра

СЭП позволяет информировать Пользователей Удостоверяющего центра посредством отправки SMS-сообщений, содержащих сведения о подключении к СЭП и подписываемых электронных документах, выполняемых операциях с ключом электронной подписи.

7. Защита информации

Защита от несанкционированного доступа ключей электронной подписи пользователей осуществляется с использованием сертифицированного средства криптографической защиты информации ПАКМ «КриптоПро HSM».

Обеспечение информационной безопасности подтверждается аттестатом соответствия объекта информатизации автоматизированной системы Сервиса электронной подписи требованиям по защите информации от несанкционированного доступа.

Аттестат №ТДИ 25-15 (выдан 25.09.2015 г., действителен до 25.09.2018 г.) удостоверяет, что автоматизированная система «Сервис электронной подписи ООО «КРИПТО-ПРО», расположенная по адресу: 127018, г. Москва, ул. Сущевский вал, д. 18, 17 этаж, помещение №23, предназначенная для обработки конфиденциальной информации и персональных данных, соответствует требованиям безопасности информации, предъявляемым информационным системам персональных данных третьего уровня защищенности (ЗУЗ) и автоматизированным системам класса защищенности 1Г.

8. Правила пользования Сервисом электронной подписи

Ключи электронной подписи формируются в СЭП в неэкспортируемом формате, т.е. недоступном для сохранения и использования на съемных ключевых носителях и рабочем месте пользователя.

При создании ключа электронной подписи в СЭП Пользователем Удостоверяющего центра должен быть установлен индивидуальный PIN-код доступа к ключевому контейнеру, содержащему ключ электронной подписи.

Создание сертификата ключа проверки электронной подписи для использования в СЭП осуществляться подключенным к СЭП Удостоверяющим центром ООО «КРИПТО-ПРО».

Использование ключа электронной подписи в СЭП подтверждается владельцем соответствующего сертификата ключа проверки электронной подписи (Пользователем УЦ) с помощью одноразового пароля, формируемого персональным ОТР-токеном владельца сертификата ключа проверки электронной подписи или высылаемого в SMS-сообщении на указанный при регистрации Пользователем УЦ мобильный телефон владельца сертификата ключа электронной подписи Пользователя УЦ, а также индивидуальным PIN-кодом доступа к ключевому контейнеру, содержащему используемый ключ электронной подписи.

9. Аудит Сервиса электронной подписи

Регистрация всех операций, выполняемых Операторами и Пользователями Удостоверяющего центра, осуществляется средствами СЭП. Журналы аудита выгружаются средствами СЭП и используются для контроля и анализа выполненных операций при разборе спорных вопросов и разрешении конфликтных ситуаций.

Как получить тестовый сертификат от КриптоПРО

Если вы решили впервые окунуться в изучение мира различных сертификатов и электронных подписей (ЭЦП) или вам просто понадобился «левый» сертификат для проведения разных экспериментов, тогда вам стоит посетить виртуальный удостоверяющий центр от компании КриптоПРО, который позволяет бесплатно получить тестовый сертификат за считанные минуты. А чтобы вам было проще это сделать, сегодня мы пошагово получим тестовый сертификат от КриптоПРО, который будет экспортируемым и удобно записанным на отдельной usb флешке.

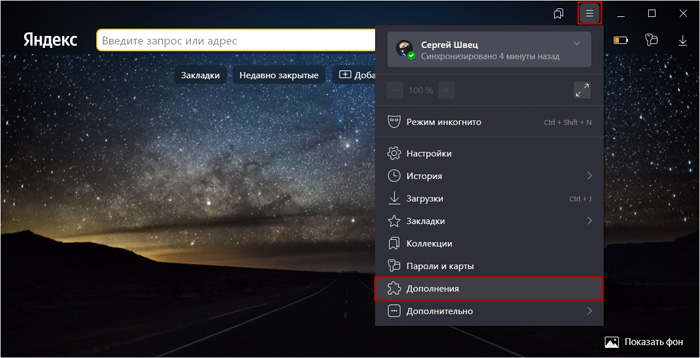

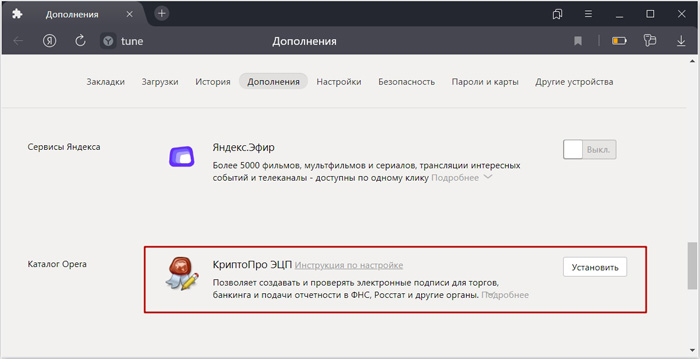

В первую очередь, нам необходимо проверить наличие в браузере обязательного плагина, под длинноватым названием cryptopro extension for cades browser plug-in. Я для примера, буду сегодня использовать Яндекс.Браузер. Итак, нажимаем на верхней панели браузера на три полоски и выбираем раздел Дополнения.

Находим здесь плагин КриптоПро ЭЦП и если он не установлен, соответственно, нажимаем Установить.

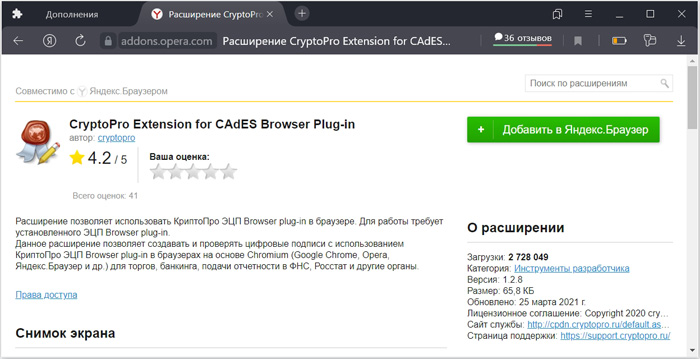

И в каталоге расширений для Оперы, нажимаем Добавить в Яндекс.Браузер.

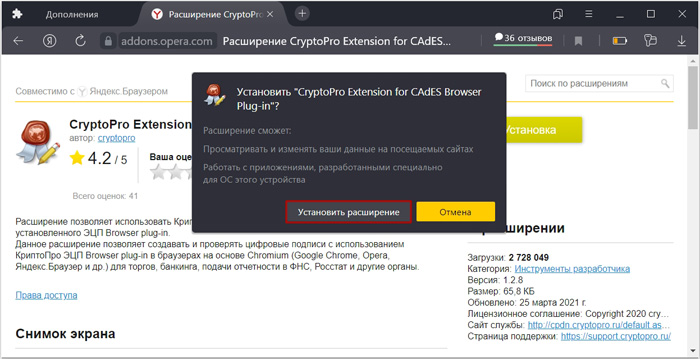

Подтверждаем установку, нажав Установить расширение.

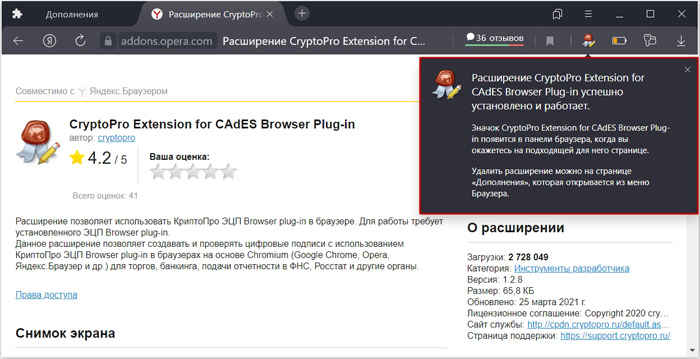

И проверяем, что расширение успешно установлено и работает.

Далее мы переходим в тестовый удостоверяющий центр от КриптоПРО по адресу cryptopro.ru/certsrv и выберем на нижней части страницы Сформировать ключи и отправить запрос на сертификат.

На следующей странице плагин выдаст ошибку с информацией о том, что нужно установить дополнительное расширение КриптоПРО ЭЦП Browser plug-in. Жмём по гиперссылке на расширение.

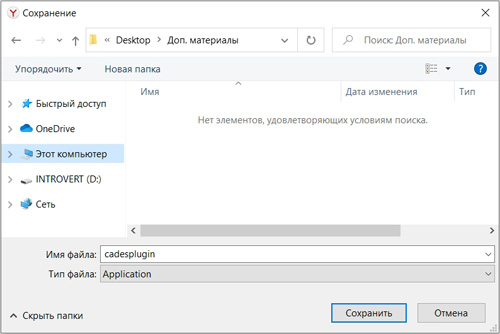

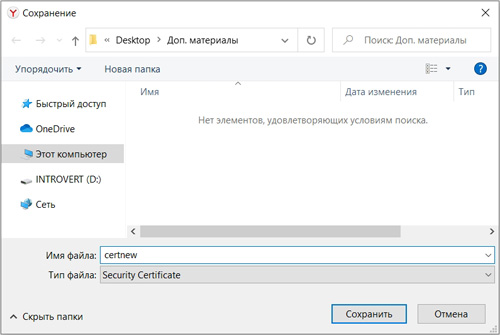

Выбираем отдельное место на компьютере и нажимаем Сохранить.

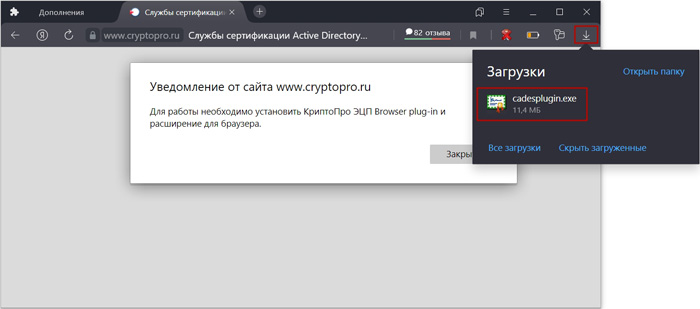

И после быстрого скачивания, запускаем установочный файл cadesplugin.exe.

Подтверждаем установку КриптоПро ЭЦП Browser plug-in.

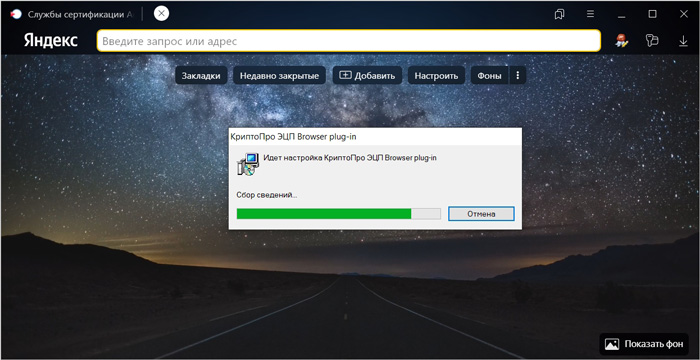

Ожидаем окончания быстрой установки.

И перезапускаем браузер.

Возвращаемся к разделу запроса сертификата и разрешаем новую операцию.

А затем, мы начинаем оформлять запрос сертификата следующим образом.

Нижнюю часть настроек параметров ключа мы заполняем следующим образом.

В качестве носителя мы указываем подключенную usb флешку и нажимаем ОК.

Активно двигаем мышкой в разные стороны для генерации последовательности.

Придумаем новый пароль для контейнера, вводим его несколько раз и жмём ОК.

Затем, нажмём Установить этот сертификат и получаем закономерную ошибку Данный ЦС не является доверенным, которая возникает из-за того, что у нас не установлен корневой сертификат от данного центра сертификации. Итак, жмём установите этот сертификат ЦС.

Выбираем отдельное место на компьютере и нажимаем Сохранить.

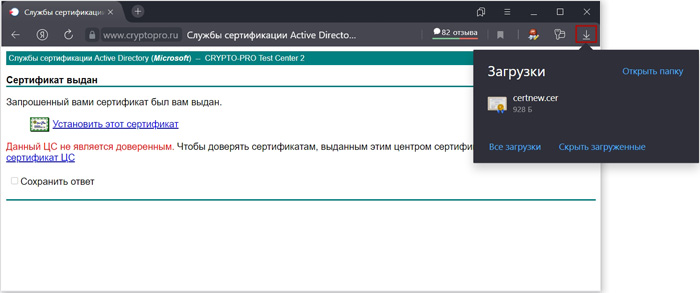

А после окончания быстрого скачивания, открываем файл certnew.cer.

В новом окне для работы с сертификатом, нажимаем Установить сертификат.

Оставляем Текущий пользователь и нажимаем Далее.

Выбираем Поместить все сертификаты в следующее хранилище и жмём Обзор.

Выделяем Доверенные корневые центры сертификации и нажимаем ОК.

Вернувшись, проверяем путь к хранилищу сертификатов, нажимаем Далее.

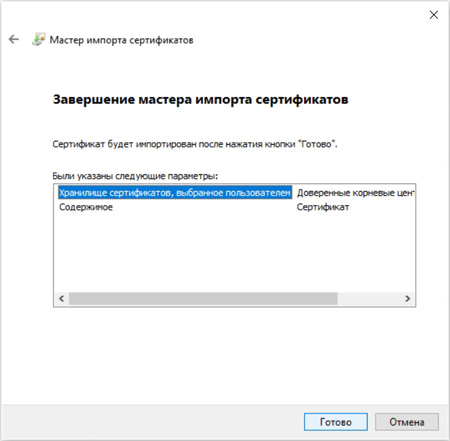

И в завершении мастера импорта сертификатов, нажимаем Готово.

В новом окне с предупреждением, подтверждаем установку сертификата.

И всё, импорт сертификата у нас выполнен успешно.

Вернёмся к пункту выдачи сертификата и жмём Установить этот сертификат.

Вводим заданный нами ранее пароль от контейнера и нажимаем ОК.

Вот и всё, тестовый сертификат успешно установлен на usb флешку.

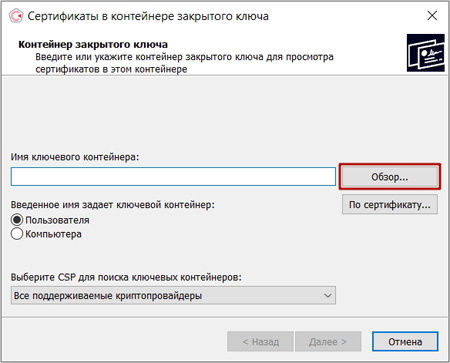

Для проверки, откроем КриптоПро CSP, заходим на вкладку Сервис и выбираем Просмотреть сертификаты в контейнере.

Нажимаем Обзор.

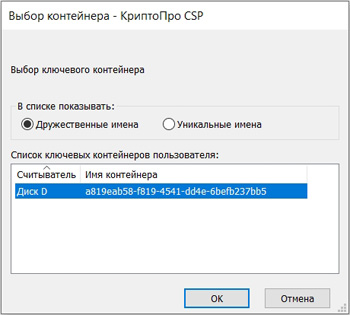

И видим наш сертификат с «абракадабровым» именем контейнера, который мы выделяем, нажимаем ОК.

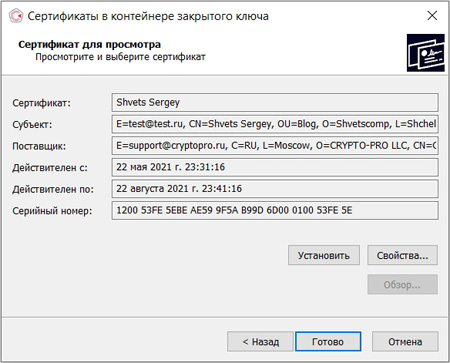

И, собственно, проверяем срок действия, а также те данные, которые заполняли при получении тестового сертификата от КриптоПРО.

Если у вас остались вопросы, оставляйте их в комментариях ниже. А пока… пока.