Take ownership windows 10 что это

Как получить доступ к файлам, папкам, разделам реестра в Windows 10, 8, 7 и Vista

Содержание

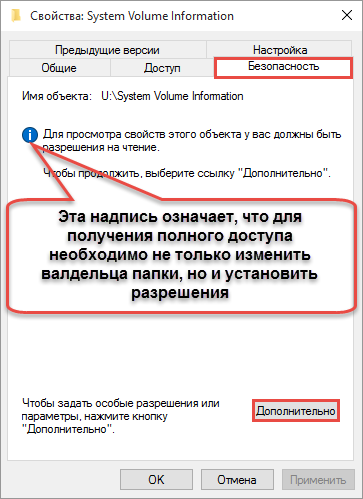

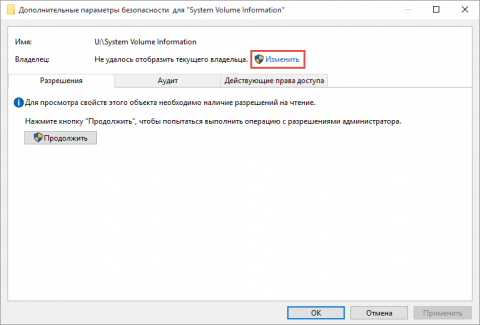

При отсутствии доступа к локальному объекту вы не можете управлять его разрешениями, отсутствие такой возможности может быть компенсировано сменой владельца объекта, после чего вы сможете управлять его разрешениями. Сделать это можно несколькими способами, рассмотрим их по порядку.

Способ 1. Изменение владельца с использованием графического интерфейса Windows

Изменение владельца файла или папки в Windows 10/8.1/8

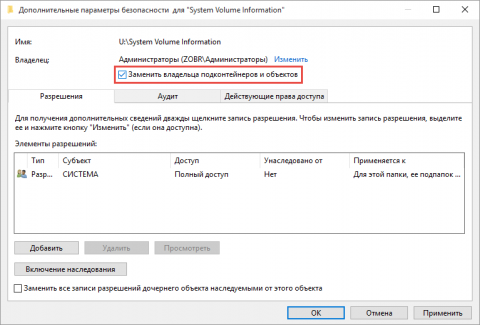

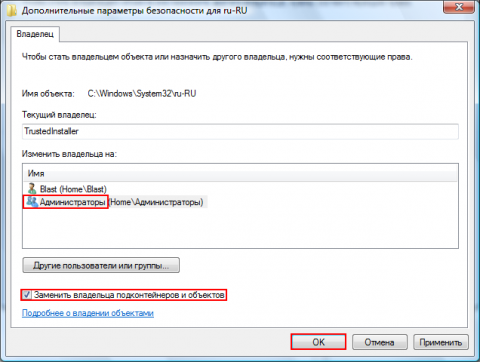

Если вы меняете владельца папки, то по умолчанию будет изменен владелец только этой папки, но не вложенных в нее папок и файлов. Для того, чтобы заменить владельца всех дочерних объектов папки, установите флажок на параметре «Заменить владельца подконтейнеров и объектов«.

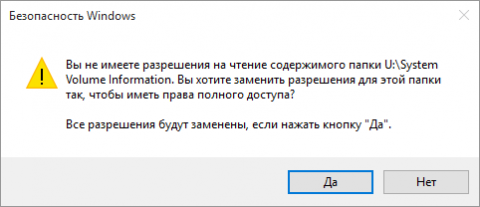

После того как вы нажмете кнопку OK для изменения владельца папки, может быть показано предупреждение об отсутствии разрешений для вашей учетной записи. Нажмите кнопку Да для получения полного доступа к объекту.

Изменение владельца файла или папки в Windows 7/Vista

Если вы меняете владельца папки, то по умолчанию будет изменен владелец только этой папки, но не вложенных в нее папок и файлов. Для того, чтобы заменить владельца всех дочерних объектов папки, установите флажок на параметре «Заменить владельца подконтейнеров и объектов».

После того как вы нажмете кнопку OK для изменения владельца папки, может быть показано предупреждение об отсутствии разрешений для вашей учетной записи. Нажмите кнопку Да для получения полного доступа к объекту.

Изменение владельца раздела реестра

Если вы используете Windows 7 или Vista, выполните шаги 3.2 и 3.3 инструкции изменения владельца файлов и папок

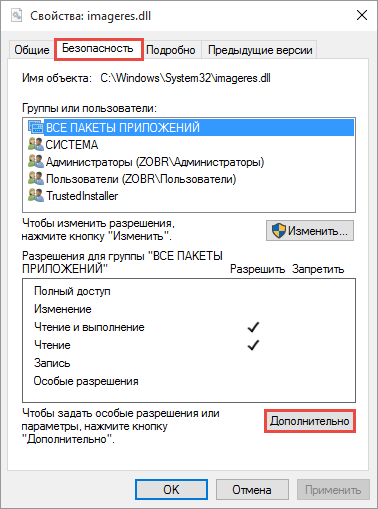

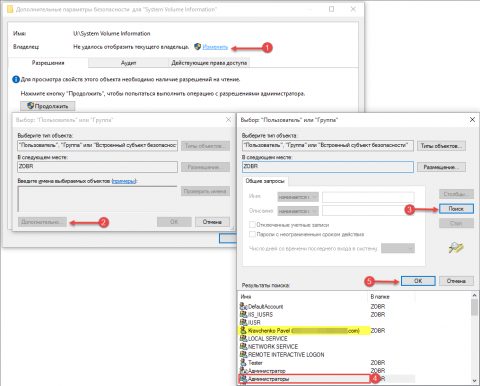

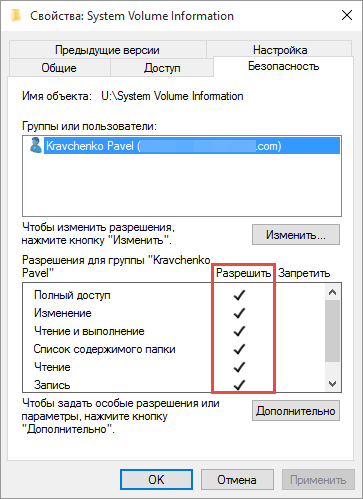

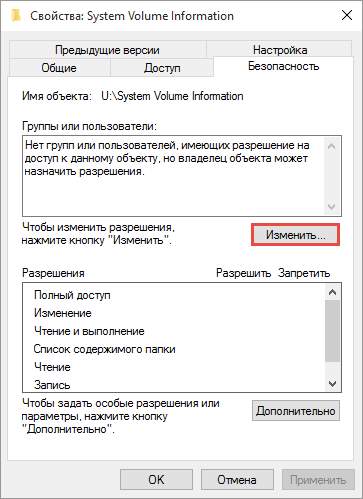

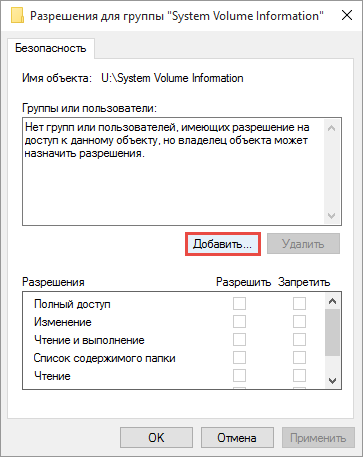

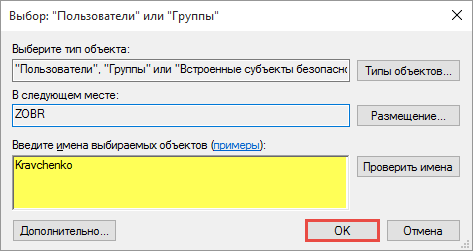

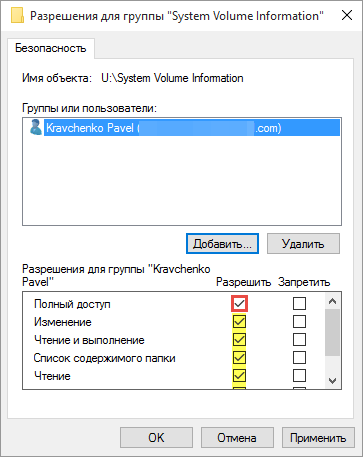

Установка разрешений объекта для учетной записи

Если вы не знаете точно как написать, то нажмите в окне выбора пользователя кнопку Дополнительно, а в следующем кнопку Поиск. Выберите свою учетную запись и нажмите кнопку OK.

Способ 2. Использование утилит командной строки takeown и icacls

Примечание. Этот способ можно применить только для получения доступа к файлам или папкам, но не к разделам реестра.

Использование утилиты командной строки takeown для изменения владельца объектов

takeown /f «C:\System Volume Information» /r /d y

takeown /f «C:\Windows\System32\imageres.dll» /a

takeown /f «C:\System Volume Information» /a /r /d y

Полный синтаксис утилиты командной строки takeown вы можете получить командой takeown /?

Использование утилиты командной строки icacls для изменения разрешений объектов

icacls «C:\Windows\System32\imageres.dll» /grant администраторы:F /c /l

icacls «C:\System Volume Information» /grant администраторы:F /t /c /l /q

Полный синтаксис утилиты командной строки takeown вы можете получить командой takeown /?

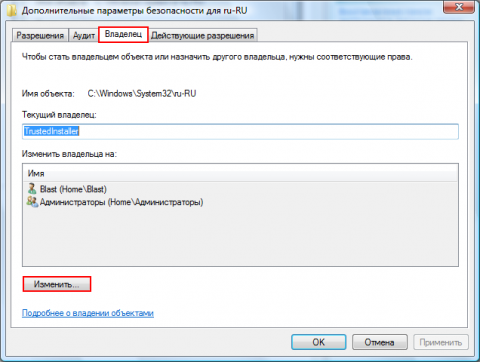

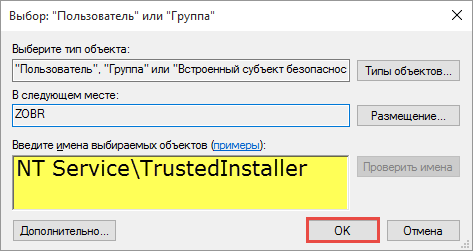

Как установить службу TrustedInstaller владельцем файлов и папок

Владельцем многих системных файлов и папок является служба TrustedInstaller. В случае изменения владельца таких файлов или папок, система будет работать нестабильно, а многие задачи обслуживания системы перестанут работать.

В случае если вы изменили владельца системной папки для удаления или записи файлов, или файла для его замены или редактирования, после выполнения необходимых действий требуется назначить владельца по умолчанию, то есть TrustedInstaller.

Использование графического интерфейса Windows

Если вы назначаете TrustedInstaller владельцем папки, не рекомендуется устанавливать флажок на параметре ‘Заменить владельца подконтейнеров и объектов’. Дело в том, что при этом будет заменен владелец всех подкаталогов и файлов, содержащихся в папке, что также может привести к нестабильной работе системы из-за отсутствия разрешений у других пользователей. Например, по умолчанию владельцем папки \Windows\ является TrustedInstaller, но владельцем папки \Windows\SoftwareDistribution\ является Система.

Использование утилиты командной строки icacls

icacls «C:\System Volume Information» /setowner «NT Service\TrustedInstaller» /t /c

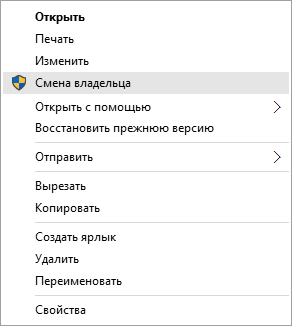

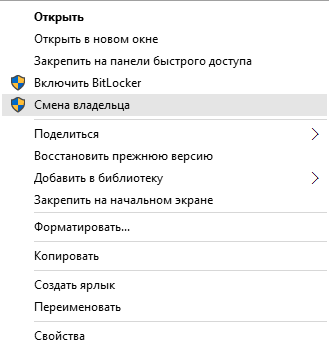

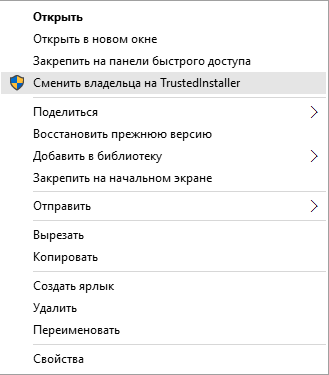

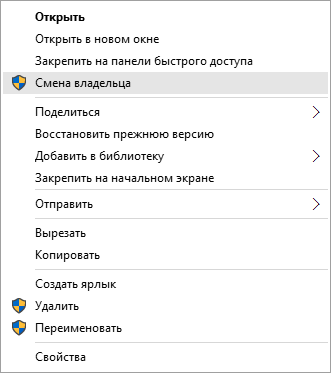

Добавление команды смены владельца объекта в контекстное меню проводника

Для упрощения процедуры смены владельца вы можете добавить соответствующий пункт в контекстное меню проводника.

В предлагаемом варианте также используются утилиты командной строки takeown и icacls с определенными параметрами, а полученная команда установит текущего пользователя владельцем объекта, на котором будет применяться.

Вы можете скачать готовые файлы реестра для импортирования по этой ссылке: TakeOwnership.zip

Подробнее о применении твиков реестра вы можете прочитать здесь: Применение твиков реестра

Описание файлов реестра, содержащихся в архиве:

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOT\*\shell\runas\command]

@=»cmd.exe /c takeown /f \»%1\» && icacls \»%1\» /grant администраторы:F /c /l»

«IsolatedCommand»=»cmd.exe /c takeown /f \»%1\» && icacls \»%1\» /grant администраторы:F /c /l»

[HKEY_CLASSES_ROOT\Directory\shell\runas\command]

@=»cmd.exe /c takeown /f \»%1\» /r /d y && icacls \»%1\» /grant администраторы:F /t /c /l /q»

«IsolatedCommand»=»cmd.exe /c takeown /f \»%1\» /r /d y && icacls \»%1\» /grant администраторы:F /t /c /l /q»

[HKEY_CLASSES_ROOT\dllfile\shell\runas\command]

@=»cmd.exe /c takeown /f \»%1\» && icacls \»%1\» /grant администраторы:F /c /l»

«IsolatedCommand»=»cmd.exe /c takeown /f \»%1\» && icacls \»%1\» /grant администраторы:F /c /l»

[HKEY_CLASSES_ROOT\Drive\shell\runas\command]

@=»cmd.exe /c takeown /f \»%1\» /r /d y && icacls \»%1\» /grant администраторы:F /t /c /l /q»

«IsolatedCommand»=»cmd.exe /c takeown /f \»%1\» /r /d y && icacls \»%1\» /grant администраторы:F /t /c /l /q»

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOT\*\shell\runas\command]

@=»cmd.exe /c takeown /f \»%1\» && icacls \»%1\» /grant administrators:F /c /l»

«IsolatedCommand»=»cmd.exe /c takeown /f \»%1\» && icacls \»%1\» /grant administrators:F /c /l»

[HKEY_CLASSES_ROOT\Directory\shell\runas\command]

@=»cmd.exe /c takeown /f \»%1\» /r /d y && icacls \»%1\» /grant administrators:F /t /c /l /q»

«IsolatedCommand»=»cmd.exe /c takeown /f \»%1\» /r /d y && icacls \»%1\» /grant administrators:F /t /c /l /q»

[HKEY_CLASSES_ROOT\dllfile\shell\runas\command]

@=»cmd.exe /c takeown /f \»%1\» && icacls \»%1\» /grant administrators:F /c /l»

«IsolatedCommand»=»cmd.exe /c takeown /f \»%1\» && icacls \»%1\» /grant administrators:F /c /l»

[HKEY_CLASSES_ROOT\Drive\shell\runas\command]

@=»cmd.exe /c takeown /f \»%1\» /r /d y && icacls \»%1\» /grant administrators:F /t /c /l /q»

«IsolatedCommand»=»cmd.exe /c takeown /f \»%1\» /r /d y && icacls \»%1\» /grant administrators:F /t /c /l /q»

Windows Registry Editor Version 5.00

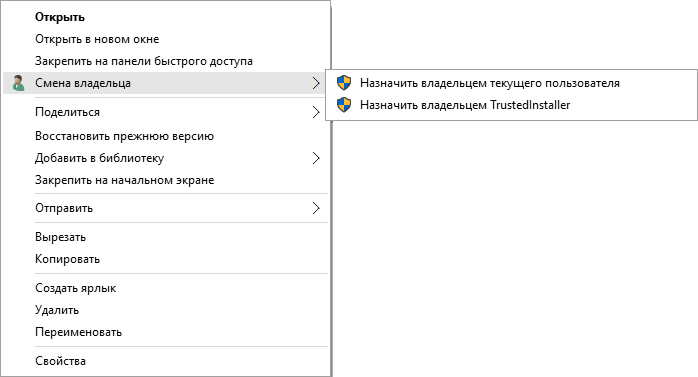

Добавление команды смены владельца объектов на TrustedInstaller в контекстное меню проводника

Для изменения владельца файлов и папок на TrustedInstaller вы также можете добавить контекстное меню проводника.

В предлагаемом варианте используется утилита командной строки icacls.

Готовые файлы реестра для добавления и удаления этого пункта меню: RestoreOwnerShip.zip

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOT\*\shell\runas]

@=»Сменить владельца на TrustedInstaller»

«HasLUAShield»=»»

«NoWorkingDirectory»=»»

[HKEY_CLASSES_ROOT\*\shell\runas\command]

@=»cmd.exe /c icacls \»%1\» /setowner \»NT Service\\TrustedInstaller\» /T /C»

«IsolatedCommand»=»cmd.exe /c icacls \»%1\» /setowner \»NT Service\\TrustedInstaller\» /T /C»

[HKEY_CLASSES_ROOT\Directory\shell\runas]

@=»Сменить владельца на TrustedInstaller»

«HasLUAShield»=»»

«NoWorkingDirectory»=»»

[HKEY_CLASSES_ROOT\Directory\shell\runas\command]

@=»cmd.exe /c icacls \»%1\» /setowner \»NT Service\\TrustedInstaller\» /T /C»

«IsolatedCommand»=»cmd.exe /c icacls \»%1\» /setowner \»NT Service\\TrustedInstaller\» /T /C»

Windows Registry Editor Version 5.00

Обратите внимание, что для реализации любого пункта контекстного меню (для назначения владельцем текущего пользователя и для добавления пункта изменения владельца на TrustedInstaller) используются одинаковые разделы реестра и параметры. В связи с этим добавление обоих пунктов одновременно, в рассматриваемом варианте, невозможно.

В следующей главе статьи мы рассмотрим варианты одновременного сосуществования этих двух пунктов контекстного меню.

Добавление каскадного меню с пунктами смены владельца на текущего пользователя и на TrustedInstaller

В прошлых примерах мы использовали подраздел реестра runas, команды по умолчанию из которого запускаются с запросом повышения прав, то есть по сути выполняется запуск от имени администратора. Добавление каскадного меню с несколькими пунктами не дает такого преимущества, но запуск команд от имени администратора необходим для их выполнения.

Есть несколько путей решения этой проблемы, но использование сторонней утилиты для запуска команды с повышением привилегий все-таки является самым быстрым и простым в данном случае.

Таких утилит несколько, каждая из них обладает своими преимуществами, но большинство из них являются проектами энтузиастов и не поддерживаются и не дорабатываются уже довольно долгое время.

Исключение составляют NirCmd от известного разработчика полезных утилит Nir Sofer и PsExec Марка Руссиновича.

Я остановил свой выбор на NirCmd ввиду того, что уже использую эту утилиту для других задач, а PsExec все более узкоспециализированная утилита.

Весь процесс добавления пунктов меню и создания каскадных меню уже был рассмотрен на страницах блога.

Для удаления этого меню используйте файл Remove_Take_Ownership_Restore_Owner.reg

С 2006 года Павел ежегодно становится обладателем награды Наиболее ценный специалист Microsoft (MVP), присуждаемой за вклад в развитие технических сообществ.

Смена владельцев файлов и других объектов

Относится к:

Описывает лучшие практики, расположение, значения, управление политикой и **** соображения безопасности для настройки безопасности файлов или других объектов.

Справочники

Этот параметр политики определяет, какие пользователи могут взять на себя право собственности на любой защищаемый объект на устройстве, включая объекты Active Directory, файлы и папки NTFS, принтеры, ключи реестра, службы, процессы и потоки.

У каждого объекта есть владелец, независимо от того, находится ли объект в томе NTFS или базе данных Active Directory. Владелец контролирует, как устанавливаются разрешения на объекте и кому выданы разрешения.

По умолчанию владельцем является тот, кто или процесс, создавший объект. Владельцы всегда могут изменять разрешения на объекты, даже если им отказано во всем доступе к объекту.

Возможные значения

Рекомендации

Location

Computer Configuration\Windows Settings\Security Settings\Local Policies\User Rights Assignment

Значения по умолчанию

По умолчанию этот параметр — администраторы на контроллерах домена и на автономных серверах.

В следующей таблице приведены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Default Domain Policy | Не определено |

| Политика контроллера домена по умолчанию | Администраторы |

| Параметры по умолчанию для автономного сервера | Администраторы |

| Действующие параметры по умолчанию для контроллера домена | Администраторы |

| Действующие параметры по умолчанию для рядового сервера | Администраторы |

| Действующие параметры по умолчанию для клиентского компьютера | Администраторы |

Управление политикой

В этом разделе описаны компоненты, средства и рекомендации, которые помогут в управлении этой политикой.

Перезагрузка устройства не требуется для того, чтобы этот параметр политики был эффективным.

Изменения прав пользователя вступают в силу при его следующем входе в учетную запись.

Право собственности можно получить по:

Право собственности может быть передано следующим образом:

Групповая политика

Параметры применяются в следующем порядке с помощью объекта групповой политики (GPO), который перезаписывал параметры на локальном компьютере при следующем обновлении групповой политики:

Когда локальный параметр серый, он указывает, что GPO в настоящее время контролирует этот параметр.

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Уязвимость

Любые пользователи, которые имеют право на владение файлами или другими объектами, могут взять под свой контроль любой объект, независимо от разрешений на этот объект, а затем внести любые изменения, которые они хотят внести в этот объект. **** Такие изменения могут привести к воздействию данных, развращение данных или к отказу в обслуживании.

Противодействие

Убедитесь, что право пользователя на владение файлами или другими объектами имеет только группа локальных администраторов.

Возможное влияние

Нет. Ограничение права пользователя на владение файлами или другими объектами в локальной группе администраторов — это конфигурация по умолчанию.

TakeOwnershipEx v.1.2.0.1 (2012) Русский присутствует

Автор: Unix от 9-10-2012, 01:05, Посмотрело: 7 005, Обсуждения: 1

Название: TakeOwnershipEx

Назначение: Получения прав доступа

Год: 2012

Платформа: PC

Версия: 1.2.0.1

Язык интерфейса: Русский +

Таблетка: Не требуется

Системные требования: Windows 8, 7, Vista

Описание: Программа TakeOwnershipEx служит для получения прав доступа к файлам и папкам вашего компьютера. Как известно, в современных версиях Windows доступ к системным файлам ограничен на уровне NTFS. Владельцем файлов является TrustedInstaller, и у всех пользователей есть доступ лишь на чтение (в большинстве случаев). TakeOwnershipEx позволяет пользователям, состоящим в группе «Администраторы», становиться владельцами файлов или папок. В качестве владельца файла/папки выставляется группа «Администраторы», и им выдается право полного доступа.

Возможности TakeOwnershipEx:

• Программа не позволяет устанавливать права на папки рекурсивно (вложенные подпапки и содержащиеся файлы не обрабатываются). Это сделано умышлено, я не желаю реализовывать возможность встать на грабли, сменив все разрешения на WindowsWinSxS.

• Программа не работает в среде ограниченной учётной записи по понятным причинам.

Ограничения TakeOwnershipEx:

Программа не позволяет устанавливать права на папки рекурсивно (вложенные подпапки и содержащиеся файлы не обрабатываются). Это сделано умышлено, я не желаю реализовывать возможность встать на грабли, сменив все разрешения на WindowsWinSxS.

• Программа не работает в среде ограниченной учётной записи по понятным причинам.

Take ownership of files or other objects

Applies to

Describes the best practices, location, values, policy management, and security considerations for the Take ownership of files or other objects security policy setting.

Reference

This policy setting determines which users can take ownership of any securable object in the device, including Active Directory objects, NTFS files and folders, printers, registry keys, services, processes, and threads.

Every object has an owner, whether the object resides in an NTFS volume or Active Directory database. The owner controls how permissions are set on the object and to whom permissions are granted.

By default, the owner is the person who or the process which created the object. Owners can always change permissions to objects, even when they are denied all access to the object.

Possible values

Best practices

Location

Computer Configuration\Windows Settings\Security Settings\Local Policies\User Rights Assignment

Default values

By default this setting is Administrators on domain controllers and on stand-alone servers.

The following table lists the actual and effective default policy values. Default values are also listed on the policy’s property page.

| Server type or GPO | Default value |

|---|---|

| Default Domain Policy | Not defined |

| Default Domain Controller Policy | Administrators |

| Stand-Alone Server Default Settings | Administrators |

| Domain Controller Effective Default Settings | Administrators |

| Member Server Effective Default Settings | Administrators |

| Client Computer Effective Default Settings | Administrators |

Policy management

This section describes features, tools, and guidance to help you manage this policy.

A restart of the device is not required for this policy setting to be effective.

Any change to the user rights assignment for an account becomes effective the next time the owner of the account logs on.

Ownership can be taken by:

Ownership can be transferred in the following ways:

Group Policy

Settings are applied in the following order through a Group Policy Object (GPO), which will overwrite settings on the local computer at the next Group Policy update:

When a local setting is greyed out, it indicates that a GPO currently controls that setting.

Security considerations

This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Vulnerability

Any users with the Take ownership of files or other objects user right can take control of any object, regardless of the permissions on that object, and then make any changes that they want to make to that object. Such changes could result in exposure of data, corruption of data, or a denial-of-service condition.

Countermeasure

Ensure that only the local Administrators group has the Take ownership of files or other objects user right.

Potential impact

None. Restricting the Take ownership of files or other objects user right to the local Administrators group is the default configuration.

Add “Take Ownership” To Right-Click Menu In Windows 10

Last Updated on March 10, 2020 by admin 9 Comments

Generally speaking, a user needs to take ownership of a file in the Windows operating system before renaming, editing, and deleting protected operating system files.

Unfortunately, like its predecessors, Windows 10 also doesn’t offer an easy way to take ownership of files. While it’s possible to take ownership of files from GUI and Command Prompt, the procedure is not straight-forward.

If you often need to take ownership of files to edit, modify or delete files, adding Take ownership option to the file right-click menu or file context menu is a good idea. By adding Take ownership option to the right-click menu, you can take ownership of files in a few seconds.

In order to add Take ownership option to the right-click menu in Windows 10, you need to make a couple of changes to the Windows Registry. Since not all users are comfortable with manually editing the Registry, we are providing a ready-to-use Registry file that you can merge to easily make necessary changes to the Windows Registry and add Take ownership option to the file context menu of Windows 10.

Add Take ownership to file/folder context menu in Windows 10

Follow the given below directions to add Take ownership option to the file context menu in Windows 10.

Step 1: Click here to download Take Ownership.zip file. Extract the downloaded zip file to get Install Take Ownership.reg and Uninstall Take Ownership.reg files.

Step 2: Right-click on Install Take Ownership.reg file and then click Merge option.

Step 3: Click the Run button if you see the following file security warning.

Step 4: Next, you will get the User Account Control prompt where you need to click the Yes button to continue.

Step 5: When you see the Registry Editor dialog, click the Yes button to add the information to Registry.

Step 6: Finally, click the OK button.

Step 7: You should now see Take Ownership option when you right-click on a file or folder in Windows 10. If not, restart the Windows Explorer or restart your PC once. You should now see Take ownership option whenever you right-click on a file in Windows 10.

Remove Take ownership option from the file context menu

To remove Take Ownership option from file/folder context menu, please merge the Uninstall Take Ownership.reg file included in Take Ownership.zip file that you downloaded in the first step of this guide.

Take ownership of a file/folder

To take ownership of a file, right-click on a file, click Take ownership option, and click Yes button when you see the UAC prompt.

TakeOwnershipEx is a free tool out there to quickly take ownership of files in the Windows operating system.

Related Articles

Comments

wtf idk how to use this shit

This doesnt do shit… when i wanna delete a folder it still asks permission from MYSELF to delete it…

Mr. Van Praet above cant remove the file because he is not the admin acct. He is the USER acct. If you are an ADMIN you can delete the files in safe mode anyway. This take ownership command is mostly if you are the admin or if you run as admin and add the admin password in regular mode win10. This has lately become more of an issue with MKV or MP4 video files as you can’t delete them or rename them anymore in fast track releases as of 2/2019. As I am the admin and I own the admin acct I can delete or rename them in safe mode without the take ownership command. You can also do this with a Parted Magic CD as you have admin privledges. But still this is a handy tool as I no longer have to reboot in safe mode. Thanks for the reg files.

I’m actually more comfortable editing my registry than merging a downloaded file. I’ll try to peek into the file to see what’s in it, but if it’s unreadable, where can I see the keys and values needed for this mod?

This was too awesome! Worked great. Easy to do. I wish all the advice I found on the internet was as good as this! Thank you very much for taking the time to post this.

I had uninstalled Bitdefender but all the files/folders etc. remained still showing in C:\programs even though the program had been fully uninstalled. I wasn’t able to delete them even using the “Takeownsership” option. I finally booted Windows 10 into “safe mode”. From there, I was able to easily delete all the files without any issues.

Klaas Van Praet … You might dive that a try.

Klaas Van Praet says

It works.. Except for on the file I want to delete.. Keeps telling me only the user has right.. The user being me. The user being the only account on this computer being used by only one person. This pisses me off to no end.

Alan Carlisle says

Excellent, this solves a lot of problems. Thank you very much