Zyxel secureporter что это

Убираем старые проблемы защиты крупных и малых сетей

«Черепаха» — особое построение римских легионеров.

До сих пор существует практика разделять подход к безопасности для небольших компаний и для крупного бизнеса. С одной стороны, вроде бы логика в этом прослеживается. Якобы для штаб-квартиры в столице требуется высокий уровень безопасности, а для небольшого филиала — уровень попроще и пониже.

Но, может быть, стоит посмотреть с другой стороны? Владельцы хотят максимально обезопасить свой бизнес, даже если он небольшой. А если государственная организация находится не в столице, то это не значит, что она должна работать с перебоями только потому, что в ИТ из-за проблем с безопасностью что-то нарушилось и никак не восстановят.

Ситуация, когда вместо того, чтобы взламывать хорошо оберегаемый центральный узел, достаточно получить доступ к менее защищённой сети филиала — это уже давно является классикой жанра. А сетевые администраторы постоянно решают множество интересных проблем из-за необходимости поддерживать одновременно целый «зоопарк» линеек оборудования: «посерьёзнее и подороже» для штаб-квартиры и «попроще и подешевле» для филиалов и небольших предприятий.

С другой стороны, и на уровне Enterprise возникает ситуация, что любое локальное решение может быть недостаточным. Проще говоря, какую сверхмощную «железку» ни поставишь — её возможностей всё равно будет мало.

Zyxel знает про эти проблемы и предлагает комплексный подход для решения.

Во-первых, можно сделать продуктовую линейку соответствующих устройств более широкой. Включающей оборудование как для небольшой сети, так и для крупной ИТ инфраструктуры.

Во-вторых, подключить внешние облачные сервисы. Тогда небольшие мощности используемого «железа» компенсируются за счёт возможностей облака.

Ниже мы разберём, как это выглядит на практике. Забегая вперёд, стоит сказать, что речь пойдёт о недавно поступившей в продажу платформе USG FLEX.

Почему облачные технологии так важны?

Коллективная защита

Количество угроз постоянно растёт. Если ограничить выбор только в пользу обычных локальных средств, то потребуется всё больше ресурсов. И всё больше усилий будет уходить на постоянную модернизацию, постоянный контроль ресурсов, попытки снизить нагрузку на шлюз безопасности и так далее.

Борьба средств безопасности против сетевых угроз — это уже не классический сценарий «самый твёрдый наконечник против самого крепкого щита», сейчас ситуация стала значительно интересней. Представьте себе поле боя, когда количество копий, мечей, секир и других атакующих объектов несётся на вас со всех сторон, а у вас в руках один щит. Тут самое время попросить помощи у соратников. Если сложить щиты в плотную конструкцию, можно отразить гораздо больше атак с самых разных сторон, нежели в одиночку.

В 5 веке до нашей эры римская армия, до этого копирующая боевое построение греков — фалангу, кардинальна сменила тактику в пользу манипульного построения пехотинцев (см. рисунок выше). Современники в то время «крутили пальцем у виска», предрекая Риму скорое поражение. Однако смелый ход оправдал себя и позволил Риму уверенно побеждать на протяжении следующих 600 лет.

Примерно такой подход реализован в облаке. Облачные решения позволяют использовать мощные центральные ресурсы и перехватить большую часть угроз. С другой стороны, расширенный сбор информации об угрозах позволяет быстрее выработать средства защиты и распространить их между подписчиками.

Это интересно. Уже в следующей прошивке будет выпущена полноценная поддержка централизованного облака Zyxel Nebula. Для USG FLEX появится возможность использовать облачные ресурсы не только для защиты, но и реализовать централизованное управление крупной сетевой инфраструктурой, подключившись к облаку. Новая прошивка планируется в марте 2021 года.

Что делается для повышения защиты?

В облако Zyxel Security Cloud поступают данные об угрозах из различных источников. В свою очередь межсетевые экраны серии USG FLEX используют облачную базу данных в режиме Cloud Query Express, которая включает миллиарды сигнатур.

То есть это не скромная локальная антивирусная база, целиком загружаемая из Интернет, а гораздо более мощная конструкция. Если говорить о скорости взаимодействия, то функция Cloud Query проверяет хэш-код подозрительного файла за несколько секунд и при этом точно диагностирует угрозу.

Если говорить о количественных показателях, то при работе в режиме Cloud Query Express были получены результаты дополнительного прироста производительности UTM до 500%. При этом уровень потребления локальных вычислительных ресурсов не растёт, а снижается за счёт использования облачных мощностей, высвобождая локальные ресурсы для других задач.

Проще говоря, есть какое-то вычислительное устройство. Мы можем её нагрузить анализом трафика, или можем озадачить другими вещами, например, управлением точками доступа. И таких полезных задач в единицу времени может быть решено гораздо больше благодаря «облаку».

В целом, за счёт использование более современной платформы рост производительности межсетевого экрана достигает 125%.

Откуда поступают данные о вредоносных элементах?

В облачной базе данных, поддерживающей USG FLEX, собираются подробные сведения, предоставляемые ведущими компаниями и организациями в области кибербезопасности для накопления информации о проблемных файлах и данных об угрозах. Сбор информации происходит постоянно в режиме реального времени. Мощная база данных позволяет повысить точность выявления вредоносного кода.

Отдельно стоит отметить хорошую контекстную фильтрацию, а также специальный фильтр CTIRU (Counter-Terrorism Internet Referral Unit) для ограничения доступа к экстремистской информации. В последнее время, к сожалению, эта функция становится необходимой.

Давайте попробуем «галопом-по-европам» пробежаться по основным ступенькам защиты, предоставляемым USG FLEX.

Среди функций безопасности стоит выделить такие возможности, как:

Применение этих сервисов позволяет ликвидировать слабые места в системе защиты корпоративной сети.

Аналитические отчёты и углублённый анализ угроз

В принципе, у Zyxel всегда было неплохо со статистикой и построение отчётов. В USG FLEX это поучило дальнейшее развитие. Графические диаграммы по статистике угроз, сводка статистики по трафику выводятся на главной консоли межсетевых экранов, это позволяет быстро понять, что происходит в сети.

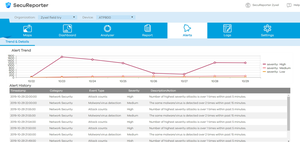

Сервис SecuReporter предоставляет детальный анализ угроз, что даёт возможность вовремя проследить изменения в сети и вовремя избежать неприятностей.

Когда все события отображаются на одной централизованной консоли — это удобно. Управлять разными клиентами и устройствами теперь стало проще.

Не только безопасность

Как говорится, безопасность — безопасностью, но ещё и работать надо. Что предлагается для организации работы в USG FLEX?

Много разных VPN

Серия USG FLEX поддерживает VPN на основе IPsec, L2TP, SSL. Это позволяет не только организовать межсайтовое взаимодействие по защищённым каналам (полезно для крупных организаций с большим числом филиалов), но и наладить безопасный доступ к корпоративной сети удалённым работникам или малым «полевым» офисам.

Немаловажную роль играют возможности удалённой настройки. Удалённый доступ с нулевой конфигурацией упрощает настройку. В том числе, даже если нет ИТ-поддержки на местах — всё равно можно настроить подключение по VPN к удалённому офису.

Для чего нужна расширенная подписка?

При построении защищённых сетей возникает противоречивая ситуация. С одной стороны, необходимо установить высокий уровень безопасности без разделения предприятий на малые и большие (бедные и богатые, столичные и провинциальные и так далее). С другой стороны, для каждой ситуации необходим индивидуальный подход. Порой приходится работать максимально гибко, с привлечением набора дополнительных, но необязательных функций. Для этого и существует расширенная подписка

Расширенная подписка добавляет лицензии на Unified Threat Management для поддержки функций:

Пакет сервисов Hospitality

USG FLEX создан не только для обеспечения прямых функций безопасности, но и для контроля сети. Набор функций для Hospitality позволяет автоматически обнаруживать и производить конфигурацию точек доступа. Также в пакет входят: управление хот-спотами (биллинг), управление точками доступа с поддержкой Wi-Fi 6, различные функции управления доступом к сети и увеличение максимально допустимого числа авторизованных пользователей.

Проще говоря, Hospitality Pack служит именно для расширения возможностей контроллера беспроводной сети (сам по себе встроенный контроллер уже может автоматически обнаруживать и производить конфигурацию до 8 точек доступа, в том числе Wi-Fi 6). Hospitality Pack позволяет увеличить количество точек и авторизованных пользователей до максимума, добавить возможности биллинга и поддержки принтеров печати квитанций.

Есть отдельные бессрочные лицензии на увеличение количества точек (+ 2/4/8/64 AP), на увеличение количества авторизованных пользователей (+100/300) и на функцию биллинга с поддержкой принтеров.

Примечание. Hospitality — это индустрия гостеприимства (отели, рестораны, кафе. ), и для неё больше всего подходит данный набор функций. Однако новые возможности не ограничены этой сферой бизнеса. Например, увеличение количества точек и авторизованных пользователей набор может потребоваться в крупных компаниях с большим количеством «приходящих» сотрудников.

Панель инструментов серии USG FLEX предоставляет удобную для пользователя сводку трафика и визуальную статистику угроз.

SecuReporter расширяет возможности для дальнейшего анализа угроз с разработкой функции корреляции. Это позволяет не ликвидировать последствия, а предотвращать опасные события. Централизованный подход к анализу сетевых операций позволяет управлять сразу несколькими клиентами.

Миграция без усилий и проблем

Если используются лицензии серии USG — в этом случае USG FLEX обеспечивает бесшовную миграцию лицензий. Можно обновить систему защиты до новой комплектной лицензии UTM 6-в-1 более полной версии защиты. Подробнее об этом можно посмотреть в видео.

Подробнее об устройствах USG FLEX

Прежде чем приступим к описанию, остановимся на ключевых моментах.

Как было сказано выше, очень важно обеспечить единообразие среди используемого оборудования. Зачастую системные администраторы сталкиваются с проблемой, когда слабое оборудование уровня СМБ или даже SOHO (начальный уровень) требуется увязать с мощными решениями уровня Enterprise.

Тут возникает масса интересных «сюрпризов». Мало того, что слабые устройства для совсем малых (квартирных) сетей могут не поддерживать нужные протоколы (или поддерживать их только «на бумаге»), так ещё и настройка всего этого «хозяйства» может занять значительное время. Несмотря на то, что процедура настроек, в принципе, похожа, на практике могут возникать неожиданные нюансы. При этом разработчики интерфейсов управления порой проявляют недюжинную фантазию, а вот желание написать хорошую подробную документацию встречается гораздо реже.

В Zyxel при разработке новых устройств документации уделяется большое значение, а широкая линейка позволяет унифицировать операции по настройке и обслуживанию.

Совет. Чтобы получить устройство на тест, нужно прислать запрос по адресу: Sales_rusc@zyxel.eu

Если говорить про USG Flex, то данная линейка на данный момент содержит целых 5 устройств:

Важно отметить, что все они поддерживают одинаковые протоколы VPN, функцию контроллера точек доступа (8 точек со стандартной лицензией при покупке), антивирус, антиспам, IDP (обнаружение и предотвращение вторжений), Патруль приложений, контентную фильтрацию, возможность подключить SecuReporter Premium по подписке.

Ниже мы остановимся подробно на каждой модели USG FLEX.

Описание USG FLEX 100

Это самый простой, экономичный, но, тем не менее, надёжный вариант защиты для небольших филиалов и малых сетей.

Устройство мало потребляет, питание осуществляется от внешнего адаптера на 2A, 12V постоянного тока.

Имеет 4 порта LAN/DMZ, 1 порт WAN, 1 порт SFP.

Также присутствует порт USB, через который можно подключит USB-модем для создания резервного канала.

Рисунок 1. Внешний вид USG FLEX 100.

Несколько слов о USG FLEX 100W

В принципе, модель USG FLEX 100W отличается от модели USG FLEX 100 только встроенным модулем Wi-Fi.

Рисунок 2. Внешний вид USG FLEX 100W.

Как уже было сказано выше, основные отличия лежат в количественных показателях:

Описание USG FLEX 200

А это уже вариант немного мощнее.

Имеет 4 порта LAN/DMZ, 1 порт SFP, но есть отличие — 2 два порта WAN (вместо одного в USG FLEX 100), что позволяет организовать отказоустойчивую схему с двумя проводными провайдерами.

Для питания нужен уже блок на 2,5A 12V постоянного тока.

Рисунок 3. Внешний вид USG FLEX 200.

По производительности и пропускной способности показатели также выше:

Если сравнивать с более мощными моделями (о которых пойдет речь ниже), USG FLEX 200 всё-таки создан для сравнительно небольших нагрузок и кабинетного размещения. Об этом говорит и небольшой корпус, и внешний блок питания.

Но, тем не менее, USG FLEX 200 способен обеспечить хорошую поддержку сети в плане безопасности и организации работы сетевых сервисов, таких как управление точками доступа.

Описание USG FLEX 500

Это ещё более мощное устройство, имеет 7 конфигурируемых портов. Также присутствует 1 порт SFP и 2 порта USB 3.0

Примечание. Конфигурируемые порты позволяют избежать привязки к конкретному сценарию использования: нужно 1 порт WAN и 6 LAN — нет проблем, нужно организовать отказоустойчивую схему на 3 проводных канала — можно легко переназначить 3 WAN и 4 LAN порта.

Видно, что это универсальное устройство для решения широкого спектра задач.

Для питания нужен ещё более мощный блок — 4.17А, 12V постоянного тока.

Для охлаждения внутри корпуса используется вентилятор, поэтому может создаваться шум. USG FLEX 500 — скорее устройство для серверной или для кроссовой комнаты, нежели для компактного размещения в офисном пространстве.

Рисунок 4. Внешний вид USG FLEX 500.

Разумеется, по сравнению с предыдущими моделями, производительность отличается в большую сторону:

Описание USG FLEX 700

Это устройство появилось позже всех, его можно назвать флагманом линейки. Имеет целых 12 конфигурируемых портов, 2 порта SFP, 2 порта USB 3.0

Питание производится из стандартной сети переменного тока 100-240V, 50/60Hz,

Для охлаждения применяется встроенный вентилятор.

Это классическое устройство для серверной или кроссовой, с широкими возможностями как для обеспечения безопасности, так и для организации работы сети.

Рисунок 5. Внешний вид USG FLEX 700.

Имеет самую высокую производительность из всех USG FLEX на данный момент

Подведём небольшой итог:

Zyxel secureporter что это

С октября 2019 года сервис можно использовать и во всей линейке межсетевых экранах серии USG при приобретении лицензии на один год.

По мере появления новых кибер-угроз сектору СМБ и сервис-провайдерам все труднее обеспечить контроль рисков, способных нарушить нормальную работу их сетей. Компаниям СМБ часто не хватает экспертизы и рабочего времени для отслеживания и выявления сетевых угроз, а у сервис-провайдеров возникает дефицит ресурсов, необходимых для обеспечения защиты сетей своих многочисленных заказчиков

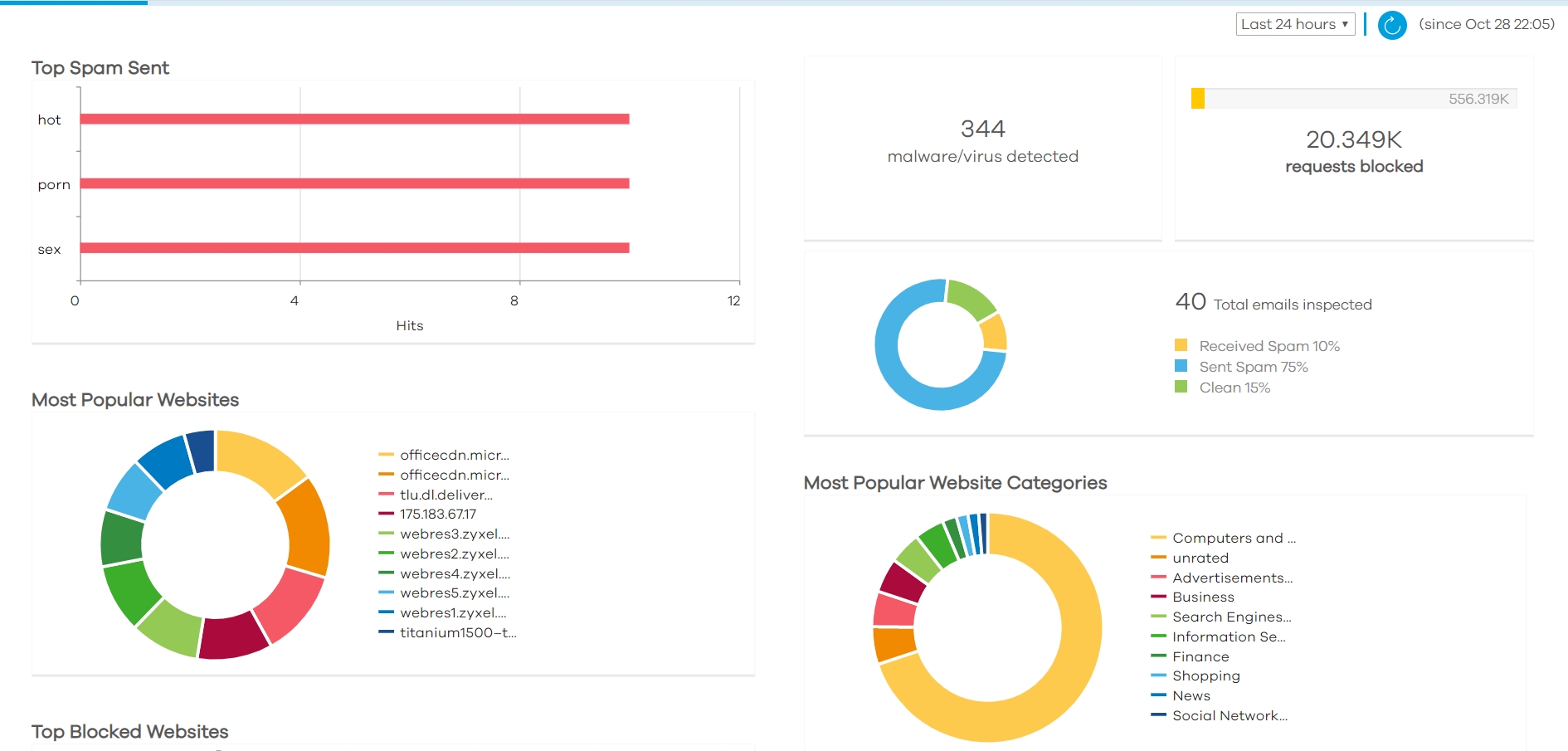

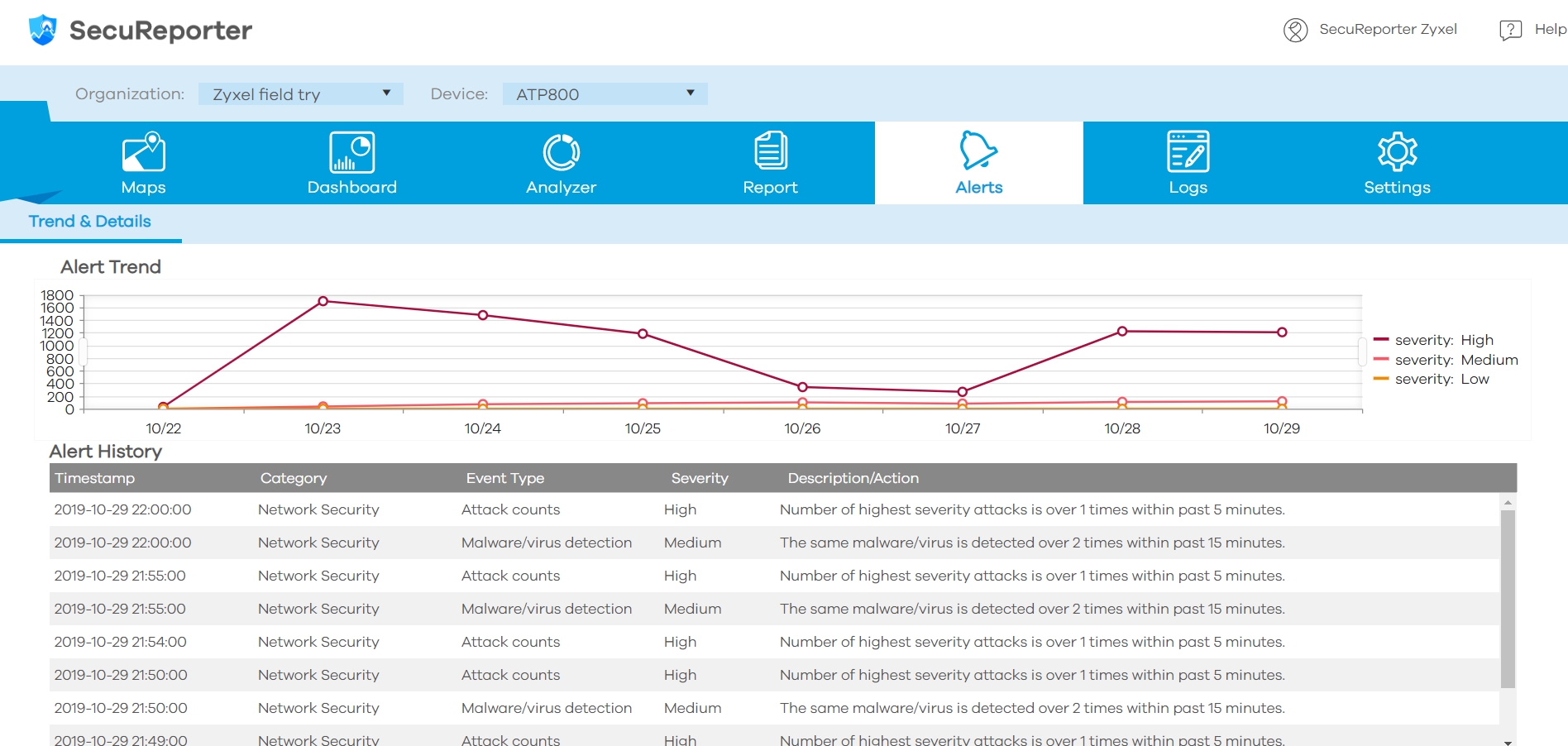

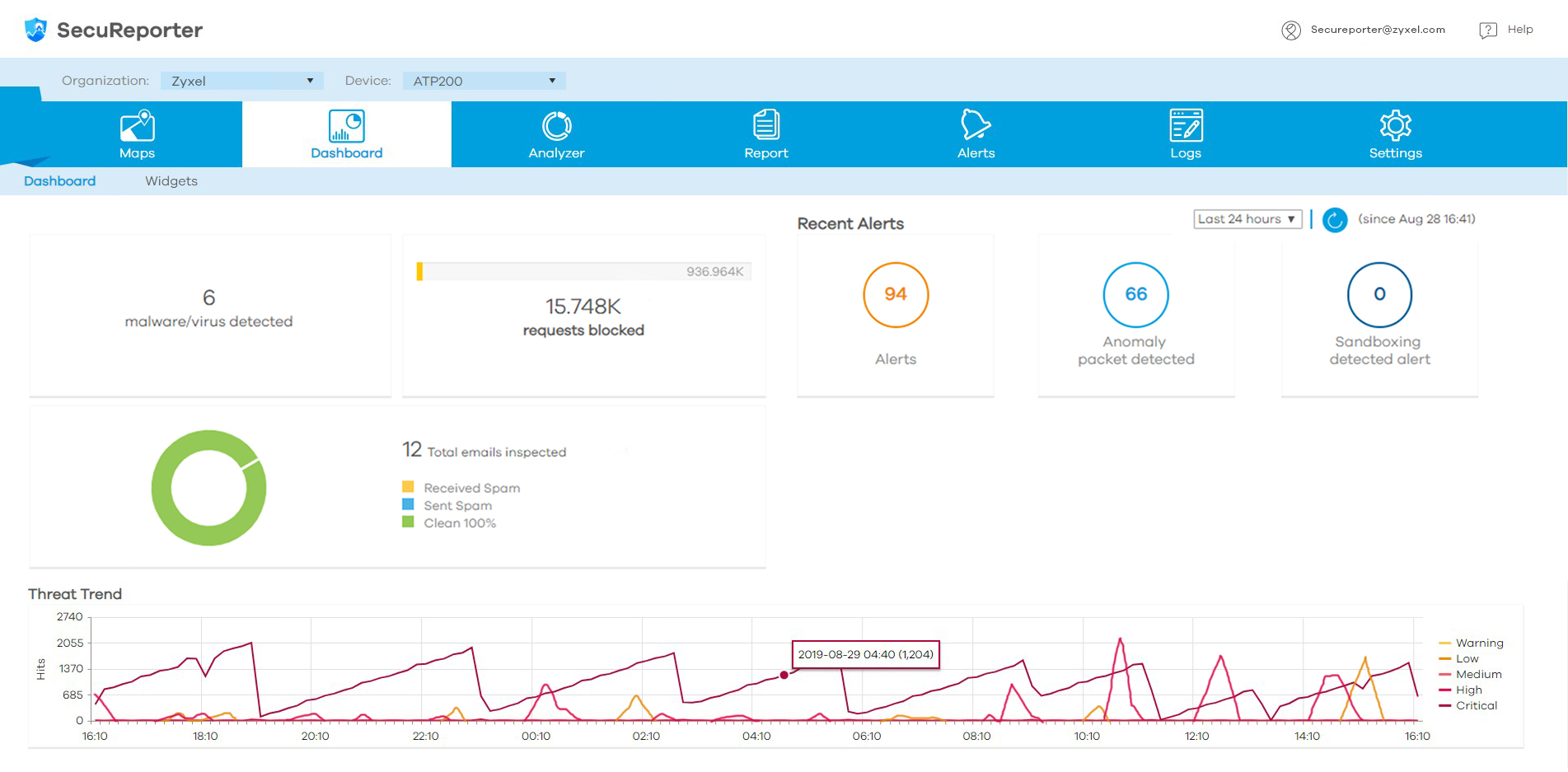

Zyxel SecuReporter – это облачный сервис аналитики с возможностями графического предоставления информации и отчетов, который обеспечивает полную картину происходящего в сети, а также сбор и корреляцию данных об угрозах. Сервис предоставляет подробную информацию в виде графиков, диаграмм и таблиц, по которым можно легко оценить ситуацию, определить наиболее опасные угрозы и «слабые» места.

Оптимальные меры защиты на основе точного анализ

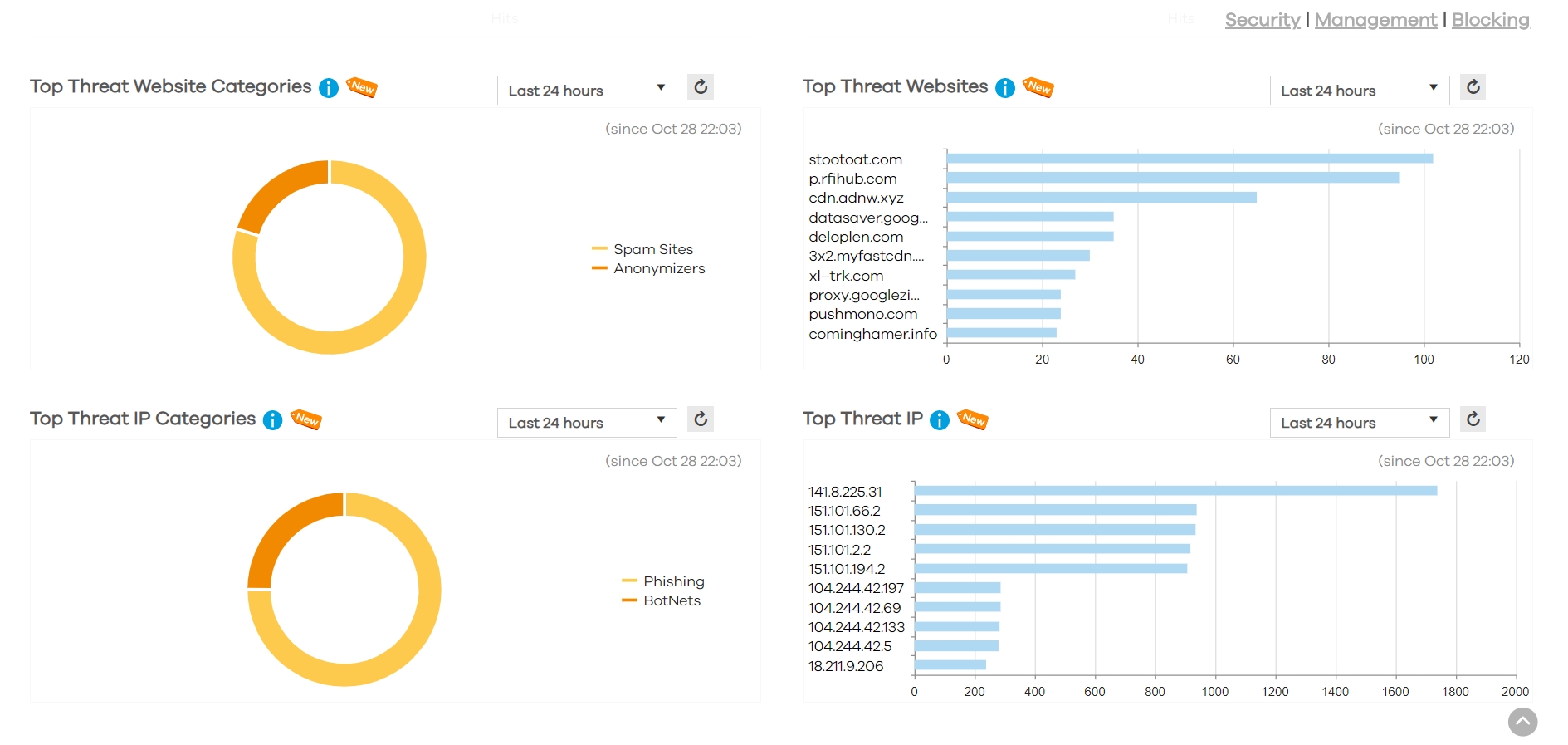

Новые функции существенно улучшают возможности аналитики и генерации отчетов, обеспечивая реагирование на угрозы на основе точного анализа подробной информации. Основой комплексного анализа угроз служат механизмы «песочницы», фильтра ботов и аналитики IP reputation. С помощью них пользователи могут создавать отчеты об атаках, выявлять проникших в сеть ботов, определять скомпрометированные внутренние хосты и идентифицировать внешние угро

Аналитика всех угроз в одном окне

Удобная консоль dashboard и все функции генерации отчетов сочетают интеллектуальные средства информационной безопасности, автоматическую корреляцию данных и аналитику трафика в реальном времени. Отчеты можно настроить и генерировать по запросу раз в день, неделю или месяц. Разные уровни детализации предоставляют пользователю расширенный анализ в зависимости от его задач:

Кроме того, SecuReporter можно настроить в соответствии с потребностями конкретного заказчика. Можно задать разные пороговые значения и условия, при которых выдаются настраиваемые предупреждения. Сервис-провайдер может генерировать персонализированные отчеты для своих клиентов, например, добавлять в них логотип или координаты для контактов.

Пресс-центр

Zyxel SecuReporter: новые функции сервиса анализа сетевой безопасности для малого и среднего бизнеса

SecuReporter – облачный сервис сетевой аналитики совершенствует мониторинг и составление отчетов, улучшая обнаружение и предотвращение кибер-угроз для малого и среднего бизнеса

Синьчжу, Тайвань, 11 ноября 2019 года – Сегодня компания Zyxel представила новые функции сервиса SecuReporter, который интегрирован в межсетевые экраны Zyxel серии ATP. Этот сервис помогает малому и среднему бизнесу (СМБ) и сервис-провайдерам оперативно принимать меры защиты от сетевых угроз на основе точного анализа ситуации.

С октября 2019 года сервис можно использовать и во всей линейке межсетевых экранах серии USG при приобретении лицензии на один год.

По мере появления новых кибер-угроз сектору СМБ и сервис-провайдерам все труднее обеспечить контроль рисков, способных нарушить нормальную работу их сетей. Компаниям СМБ часто не хватает экспертизы и рабочего времени для отслеживания и выявления сетевых угроз, а у сервис-провайдеров возникает дефицит ресурсов, необходимых для обеспечения защиты сетей своих многочисленных заказчиков.

Zyxel SecuReporter – это облачный сервис аналитики с возможностями графического предоставления информации и отчетов, который обеспечивает полную картину происходящего в сети, а также сбор и корреляцию данных об угрозах. Сервис предоставляет подробную информацию в виде графиков, диаграмм и таблиц, по которым можно легко оценить ситуацию, определить наиболее опасные угрозы и «слабые» места.

Оптимальные меры защиты на основе точного анализа

Новые функции существенно улучшают возможности аналитики и генерации отчетов, обеспечивая реагирование на угрозы на основе точного анализа подробной информации. Основой комплексного анализа угроз служат механизмы «песочницы», фильтра ботов и аналитики IP reputation. С помощью них пользователи могут создавать отчеты об атаках, выявлять проникших в сеть ботов, определять скомпрометированные внутренние хосты и идентифицировать внешние угрозы.

Аналитика всех угроз в одном окне

Удобная консоль dashboard и все функции генерации отчетов сочетают интеллектуальные средства информационной безопасности, автоматическую корреляцию данных и аналитику трафика в реальном времени. Отчеты можно настроить и генерировать по запросу раз в день, неделю или месяц. Разные уровни детализации предоставляют пользователю расширенный анализ в зависимости от его задач:

Кроме того, SecuReporter можно настроить в соответствии с потребностями конкретного заказчика. Можно задать разные пороговые значения и условия, при которых выдаются настраиваемые предупреждения. Сервис-провайдер может генерировать персонализированные отчеты для своих клиентов, например, добавлять в них логотип или координаты для контактов.

SecuReporter Cloud Analytics Service совместим с межсетевыми экранами Zyxel серий ATP и USG, использующих новую версию микрокода ZLD4.35.

Повышение уровня защиты сети путём использования облачного анализатора

В представлении неискушённых людей работа администратора безопасности выглядит как захватывающий поединок антихакера со злыми хакерами, которые то и дело вторгаются в корпоративную сеть. А наш герой в режим реального времени ловким и быстрым введением команд отбивает дерзновенные выпады и в итоге выходит блестящим победителем.

Прямо королевский мушкетёр с клавиатурой вместо шпаги и мушкета.

А на деле всё выглядит обыденно, незатейливо, и даже, можно сказать, скучно.

Одним из главных методов анализа до сих пор остаётся чтение журналов регистрации событий. Тщательное изучение на предмет:

Чтобы наши специалисты не потеряли окончательно любовь к искусству, для них изобретаются инструменты, облегчающие жизнь. Это — всевозможные анализаторы (парсеры логов), системы мониторинга с оповещением о критичных событиях и многое другое.

Однако, если взять хороший инструмент и начать его прикручивать вручную к каждому устройству, например, Интернет-шлюзу — это будет не так просто, не так удобно, и помимо всего прочего нужно обладать дополнительными знаниями из совершенно разных областей. Например, где размещать ПО для такого мониторинга? На физическом сервере, виртуальной машине, специальном устройстве? В каком виде хранить данные? Если используется база данных, то какая? Как выполнять резервное копирование и надо ли его выполнять? Как осуществлять управление? Какой использовать интерфейс? Как защитить систему? Какой метод шифрования использовать — и многое другое.

Гораздо проще, когда есть некий единый механизм, который берёт на себя решение всех перечисленных вопросов, предоставив администратору работу строго в рамках его специфики.

По сложившейся традиции называть термином «облако» всё, что не располагается на данном хосте, облачный сервис Zyxel CNM SecuReporter позволяет не только решить многие проблемы, но предоставляет удобные инструменты

Что такое Zyxel CNM SecuReporter?

Это интеллектуальный сервис аналитики с функциями сбора данных, статистического анализа (корреляции) и построения отчётов для оборудования Zyxel линейки ZyWALL и их. Он предоставляет сетевому администратору централизованную картину различных действий в сети.

Например, злоумышленники могут попытаться взломать систему защиты, используя механизмы атак типа stealthy, targeted и persistent. SecuReporter вычисляет подозрительное поведение, что даёт возможность администратору предпринять необходимые меры защиты с помощью настройки ZyWALL.

Разумеется, обеспечение безопасности немыслимо без постоянного анализ данных с выдачей предупреждений, в режиме реального времени. Можно сколь угодно рисовать красивые графики, но если администратор не в курсе происходящего… Нет, такого с SecuReporter точно не может быть!

Некоторые вопросы использования SecuReporter

Собственное, анализ происходящего — это и есть стержень построения информационной безопасности. Анализируя события, специалист по безопасности может предотвратить или вовремя остановить атаку, а также получить детальную информацию для реконструкции с целью сбора доказательств.

Что даёт «облачная архитектура»?

Данный сервис построен по модели Software as a Service (SaaS), что позволяет упросить масштабирование, используя мощности удалённых серверов, распределённых систем хранения данных и так далее. Применение облачной модели позволяет абстрагироваться от аппаратных и программных нюансов, бросив все силы именно на создание и улучшение сервиса защиты.

Пользователю это позволяет существенно снизить расходы на закупку оборудования для хранения, анализа и предоставления доступа, а также нет нужды заниматься опросами обслуживания, такими как резервное копирование, обновление, профилактика сбоев и так далее. Достаточно иметь устройство, поддерживающее работу с SecuReporter и соответствующую лицензию.

ВАЖНО! Благодаря облачной архитектуре администраторы безопасности могут проактивно вести мониторинг состояния сети в любое время и в любом месте. Это решает проблему, в том числе, и с отпусками, больничными и так далее. Доступ к оборудованию, например, кража ноутбука, с которого производился доступ к web-интерфейсу SecuReporter, так же ничего не даст, при условии, что его владелец не нарушал правила безопасности, не хранил локально пароли и так далее.

Вариант облачного управления хорошо подходит как для моно-компаний, располагающихся в одном городе, так и для структур с филиалами. Подобная независимость от местоположения нужна в самых различных отраслях, например, для сервис-провайдеров, или разработчиков программного обеспечения, бизнес которых распределён по разным городам.

Вот мы много говорим про возможности анализа, а что под этим понимается?

Это различные инструменты аналитики, например, сводки частоты событий, списки Top-100 основных (реальных и предполагаемых) жертв определённого события, журналы с указанием конкретных целей для атаки и так далее. Всё что помогает администратору определить скрытые тенденции и вычислить подозрительное поведение пользователей или служб.

А что с отчётностью?

В SecuReporter есть возможность настроить форму отчётов и потом получить результат в формате PDF. Разумеется, по желанию можно встроить в отчёт свой логотип, название отчёта, справки или рекомендации. Предусмотрено создание отчётов в момент обращения или по расписанию, например, раз в день, неделю или месяц.

Можно настроить выдачу предупреждений с учётом специфики трафика внутри сетевой инфраструктуры.

Можно ли снизить опасность от инсайдеров или просто разгильдяев?

Специальный инструмент User Partially Quotient позволяет администратору быстро вычислить создающих риски пользователей, без дополнительных усилий и с учётом зависимости между разными сетевыми журналами или событиями.

То есть производится углублённый анализ всех событий и трафика, которые связаны с пользователями, проявившими себя подозрительно.

Какие ещё моменты характерны для SecuReporter?

Простая настройка для конечных пользователей (администраторов безопасности).

Активизация SecuReporter в облаке происходит с помощью простой процедуры настройки. После этого администраторам сразу предоставляется доступ ко всем данным, средствам анализа и отчётности.

Multi-Tenants на единой облачной платформе — можно настроить свою аналитику для каждого клиента. Опять же при увеличении клиентской базы благодаря облачной архитектуре можно легко адаптировать систему контроля без ущерба для эффективности.

Законы о защите данных

ВАЖНО! Zyxel очень трепетно относится к международным и местным законам и другим нормативным актам о защите личных данных, в том числе GDPR и OECD Privacy Principles. Поддерживает Федеральный закон «О персональных данных» от 27.07.2006 № 152-ФЗ.

Чтобы обеспечить соответствие требованиям, в SecuReporter встроены три опции защиты личных данных:

Рассмотрим на примере устройства ZyWall (в данном случае у нас ZyWall 1100). Заходим в раздел настройки (вкладка справа с иконкой в виде двух шестерёнок). Далее раскрываем раздел Cloud CNM и в нём выбираем подраздел SecuReporter.

Для разрешения использования сервиса нужно активировать элемент Enable SecuReporter. Дополнительно стоит задействовать опцию Include Traffic Log для сбора и анализа журналов трафика.

Рисунок 1. Включение SecuReporter.

Вторым шагом нужно разрешить сбор статистики. Делается это в разделе Monitoring (вкладка справа с иконкой в виде монитора).

Далее переходим в раздел UTM Statistics, подраздел App Patrol. Здесь нужно активировать опцию Collect Statistics.

Рисунок 2. Включение сбора статистики.

Всё, можно подключаться к web-интерфейсу SecuReporter и задействовать облачный сервис.

ВАЖНО! Для SecuReporter есть замечательная документация в формате PDF. Скачать её можно по этому адресу.

Описание Web-интерфейса SecuReporter

Привести здесь подробный рассказ обо всех функциях, которые предоставляет SecuReporter администратору безопасности не получится — их достаточно много для одной статьи.

Поэтому ограничимся кратким описанием сервисов, которые видит администратор и с чем он работает постоянно. Итак, знакомьтесь из чего состоит web-консоль SecuReporter.

В данном разделе отображается зарегистрированное оборудование с указанием города, имени устройства, IP-адреса. Выводится информация о том, включено ли устройство, и какой статус предупреждений. На карте Threat Map можно видеть источник пакетов, применяемых злоумышленниками, и частота атак.

Краткая информация об основных действиях и сжатый аналитический обзор за указанный период. Можно указать срок от 7 дней и вплоть до 1 часа.

Рисунок 3. Пример внешнего вида раздела Dashboard.

Название говорит само за себя. Это консоль одноимённого инструмента, который диагностирует подозрительный трафик за выбранный период, выявляет тенденции появления угроз и собирает информацию о подозрительных пакетах. Analyzer способен отследить наиболее часто встречающийся вредоносный код, а также предоставить дополнительную информацию касательно проблем безопасности.

Рисунок 4. Пример внешнего вида раздела Analyzer.

В этом разделе пользователю доступны настраиваемые отчёты с графическим интерфейсом. Требуемая информация может быть собрана и сформирована в виде удобного представления немедленно, либо по составленному расписанию.

Здесь производится настройка системы предупреждений. Можно настроить пороговые значения и разный уровень важности, что упрощает процесс выявления аномалий и потенциальных атак.

Ну, собственно, настройки и есть настройки.

Дополнительно стоит отметить, что SecuReporter может поддерживать разные политики защиты при обработке личных данных.

Заключение

Локальные методы анализа статистики, связанной с обеспечением безопасности, в принципе, неплохо себя зарекомендовали.

Однако диапазон и серьёзность угроз увеличиваются с каждым днём. Тот уровень защиты, который ранее всех устраивал, через какое-то время становится уже слабоват.

Помимо перечисленных проблем, использование локальных средств требует определённых усилий по поддержанию работоспособности (обслуживание оборудования, резервное копирование и так далее). Существует и проблема удалённого расположения — не всегда получается держать администратора безопасности в офисе 24 часа 7 дней в неделю. Поэтому нужно как-то организовать безопасный доступ к локальной системе снаружи и обслуживать это своими силами.

Применение облачных сервисов позволяет уйти от подобных проблем, сосредоточившись именно на поддержании нужного уровня безопасности и защите от вторжений, а также нарушений правил со стороны пользователей.

SecuReporter — это как раз и есть пример удачной реализации такого сервиса.

Акция

С сегодняшнего дня для покупателей межсетевых экранов, поддерживающих Secureporter действует совместная акция Zyxel и нашего Золотого Партнера компании X-Com: