Uihost exe что это

filecheck .ru

Вот так, вы сможете исправить ошибки, связанные с uihost.exe

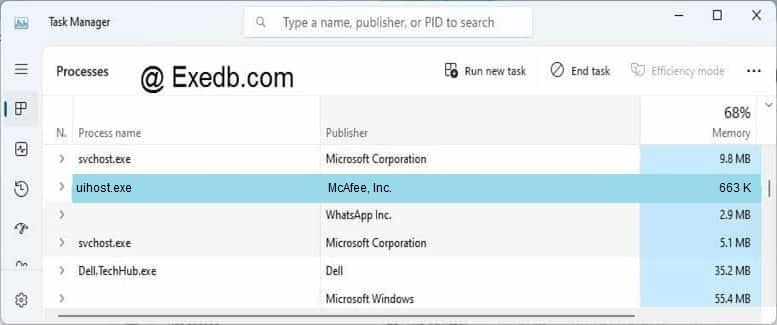

Информация о файле uihost.exe

Процесс McAfee WebAdvisor принадлежит программе McAfee WebAdvisor от McAfee (www.mcafee.com).

Описание: uihost.exe не является необходимым для Windows. Uihost.exe находится в подпапках «C:\Program Files». Известны следующие размеры файла для Windows 10/8/7/XP 897,160 байт (80% всех случаев) или 678,488 байт.

Приложение не видно пользователям. Это не файл Windows. Поставлена цифровая подпись. Uihost.exe способен манипулировать другими программами. Поэтому технический рейтинг надежности 36% опасности.

Издатель программного обеспечения Siteadvisor предоставляет деинсталлятор (Панель управления->Программы->McAfee WebAdvisor).

Важно: Некоторые вредоносные программы маскируют себя как uihost.exe, особенно, если они расположены в каталоге c:\windows или c:\windows\system32. Таким образом, вы должны проверить файл uihost.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с uihost

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

uihost сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

3 простых шага по исправлению ошибок UIHOST.EXE

В вашей системе запущено много процессов, которые потребляют ресурсы процессора и памяти. Некоторые из этих процессов, кажется, являются вредоносными файлами, атакующими ваш компьютер.

Чтобы исправить критические ошибки uihost.exe,скачайте программу Asmwsoft PC Optimizer и установите ее на своем компьютере

1- Очистите мусорные файлы, чтобы исправить uihost.exe, которое перестало работать из-за ошибки.

2- Очистите реестр, чтобы исправить uihost.exe, которое перестало работать из-за ошибки.

3- Настройка Windows для исправления критических ошибок uihost.exe:

Всего голосов ( 182 ), 116 говорят, что не будут удалять, а 66 говорят, что удалят его с компьютера.

Как вы поступите с файлом uihost.exe?

Некоторые сообщения об ошибках, которые вы можете получить в связи с uihost.exe файлом

(uihost.exe) столкнулся с проблемой и должен быть закрыт. Просим прощения за неудобство.

(uihost.exe) перестал работать.

uihost.exe. Эта программа не отвечает.

(uihost.exe) — Ошибка приложения: the instruction at 0xXXXXXX referenced memory error, the memory could not be read. Нажмитие OK, чтобы завершить программу.

(uihost.exe) не является ошибкой действительного windows-приложения.

(uihost.exe) отсутствует или не обнаружен.

UIHOST.EXE

Проверьте процессы, запущенные на вашем ПК, используя базу данных онлайн-безопасности. Можно использовать любой тип сканирования для проверки вашего ПК на вирусы, трояны, шпионские и другие вредоносные программы.

процессов:

Cookies help us deliver our services. By using our services, you agree to our use of cookies.

Где прячутся вирусы и как пользоваться командой msconfig в Windows

При заражении компьютера вирусы поступают таким образом, чтобы при загрузке операционной системы они тоже загружались, либо загружалась их необходимая часть. Для этого они вносят изменения в реестр Windows.

В зависимости от «продвинутости» создателя вируса, это может быть реализовано по-разному. Рассмотрим самые распространенные случаи:

1. В автозагрузке операционной системы

Проверить это можно с помощью команды msconfig, запущенной через меню Пуск — Выполнить

В столбце «Команда» не должно быть подозрительных элементов, например C:\Program Files\novirus.exe

Команда msconfig позволяет только отображать и отключать ненужные программы из автозагрузки, для полного удаления следов необходимо почистить соответствующие ветки реестра (посмотреть в столбце «Расположение»).

Как альтернативe команде msconfig можно использовать программу XPTweaker (скачайте с официального сайта).

В разделе «Система» перейти на закладку «Загрузка системы», прокрутить скроллом немного вниз до заголовка «Автозагрузка». Также просмотреть внимательно список загружаемых вместе с операционной системой приложений и при необходимости удалить ненужные. Программа удаляет информацию сразу и в реестре Windows.

Внимание! Для того, чтобы случайно не удалить важный системный процесс Windows — уточните предварительно у компьютерных гуру или найдите ответ через поисковую систему Яндекс или Гугл о неизвестных вам загружаемых приложений, например RTHDCPL.EXE

Данный способ загрузки вируса — самый элементарный. Он легко обнаруживается, и вирус удаляется. Так действовали вирусы 5−10-летней давности.

2. Вместо проводника

Это очень распространенный случай при заражении вирусами, особо часто он был замечен при установке пopнo-баннеров на операционную систему. Вирус в этом случае грузится вместо проводника Windows, заменив запись в реестре:

В ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Параметр Shell (reg_sz) вместо значения «explorer.exe» заменяется вирусом на свой, например C:\WINDOWS\system32\h6d8dn.exe или подобную хрень.

В ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Параметр Shell (reg_sz) вместо значения «explorer.exe» заменяется вирусом на свой, например C:\WINDOWS\system32\h6d8dn.exe или подобную хрень.

Исправить это с наименьшими потерями можно, загрузившись с загрузочного CD-ROM или USB, проверить систему с помощью утилиты от Доктора Веба — launcher.exe. Но только в том случае, если в базе вирусов Доктора Веба есть информация об этом вирусе.

Более действенный и быстрый способ — загрузившись с загрузочного диска запустить программу редактирования реестра с возможностью подключения к удаленному реестру. Для этого идеально подходит сборка ERD.

Нужно посмотреть запись в реестре по адресу HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, исправить «хрень» у записи параметра Shell (reg_sz) на «explorer.exe» и запомнить путь нахождения и имя файла вируса, чтобы удалить его вручную.

3. Вместе с userinit.exe или uihost.exe

В этом случае рабочий стол может отображаться и компьютер может вроде бы нормально работать, но могут быть заблокированы некоторые функции браузера по умолчанию или всех браузеров, невозможность отрыть сайты антивирусных программ и др.

Userinit.exe — программа, которая открывает Рабочий стол и активирует сетевые функции после запуска Windows. Находится он по адресу C:\WINDOWS\system32\userinit.exe. Размер оригинального файла составляет 26,0 КБ (26 624 байт), на диске: 28,0 КБ (28 672 байт).

Некоторые вирусы могут изменить запись в реестре у трех параметров (у всех или только некоторых) Userinit, UIHost и Shell, расположенных по адресу:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Оригинальные параметры записи в реестре должны быть следующими:

Вирус может прописать себя например так:

В данном примере файл gertinw.exe — это 100% вирус! Обязательно запомнить путь к файлу вируса и удалить его!

После удаления нужно заменить файлы userinit.exe, logonui.exe (находятся в C:\WINDOWS\system32\) и explorer.exe (находится в C:\WINDOWS\) на аналогичные файлы из дистрибутива виндовса (найдете поиском), т.к. остатки червя могут находиться в файлах ключей.

Где находятся вирусы

После нужно проверить файл hosts (открыть любым тестовым редактором) на наличие запретов на известные сайты антивирусных программ: C:\windows\system32\drivers\etc\hosts. Удалить все после строки 127.0.0.1 localhost

Также запрет на загрузку сайтов может быть прописан в реестре по следующим адресам:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\PersistentRoutes

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet <номера 001 или 002>\Services\Tcpip\Parameters \PersistentRoutes

Удалить их содержимое полностью кроме строки «По умолчанию» с неприсвоенным значением.

Автор текста: Сергей «Остров»

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Svhost.exe 100%, решение которое мне помогло

Прошу не пинать сразу, но возможно это описывали. В поиске я не нашел, как в гугле, так и на пикабу.

Знаю не мало случаев, когда из-за проблем с злополучным процессом, люди не найдя точного пошагового решения сносили свою систему, и любимые программы в целях заполучить чистый, без косяков windows 7.

Я и сам работая настройщиком, не раз сталкивался с данной ситуацией, когда в диспетчере svhost.exe бушует под сотку жируя драгоценной озухой.

В интернете поиски мне предлагали проверить hosts файл, проверить систему различными антивирусами, перепроверить последние установленные программы. Но в большинстве случаев, это оказывалось бессмысленной тратой времени.

Так вот.

Долгими поисками злополучной службы грузящей систему оказалось

Служба обновления windows.

То есть, люди отрубившие обновление винды через панель управления, заблокировали доступ системе к самообновлению, что в логичность итоге должно было отрубить данную службу в параметрах системы, но увы нет. Она остаётся включенной, и усердно пытается найти обновления несмотря на указания оболочки.

Говоря проще:

Если у вас грузит свхост

Вы попробовали все (что пробовал я) в интернете и вам не помогло

Если вам не необходимы обновления, и вас все устраивает

Если вы отрубили обновления системы в центре обновления

То:

Идём в win+r msconfig службы, и отрубаем службу обновления windows.

После перезагрузки все будет ОК

Нет входа в систему после выбора пользователя

Не запускается Windows после обновления; в меню выбора пользователя нет пользователя с правами администратора

Установил ОС. После включения началась настройка обновлений и зависла на 15%. Я выключил пк, т.к.

Нет входа в систему после выбора пользователя

Всем доброго времени суток. Проблема в следующем: знакомый подцепил на науте блокировщик windows, и.

Win10, учетка урезана в правах (нет доступа к WMI, некоторые из утилит недоступны согласно.

Получить время входа в систему пользователя

Есть такая функция, но выдаёт время на годы вперёд, что не так? function VremaVxoda:string;.

gecata, спасибо за ответ! Только мне нужно уточнение:

У меня в Winlogon с вот этими параметрами:

Shell = Explorer.exe

Userinit = C:\WINDOWS\system32\userinit.exe, (с запятой) все в порядке, и в system32 они есть,

а вот этого параметра

Uihost = logonui.exe в реестре нет вообще,

а в system32 есть файл, но он называется logonUI.exe

Получается, мне надо просто добавить в реестр ключ logonui.exe? а как его прописывать, с большими буквами в конце (чтобы соответствовал файлу в папке system), или надо поправить название файла в system?

Вот это на моей семёрке тоже отсутствует. Это на ХР было.

Если остальное в реестре у вас в порядке, то займитесь здоровьем файла userinit.exe (например, при помощи запуска команды sfc /scannow в cmd.exe)

Rodoleia, А какой у вас лив?

Добавлено через 53 секунды

Вы как на нём редактор реестра запускали?

gecata, понятно, спасибо. Раздобуду диск с системой (чтобы уже и переустановить можно было, в случае чего. После 3 дней любви с этой слетевшей виндой я уже близка к такому шагу,благо все важное уже забэкапила с помощью livecd).

Судя по невозможности выполнить хоть какое-нибудь осмысленное действие, нет.

Добавлено через 1 час 13 минут

В общем. Загружалась с ERD Commander. Проблема с первоначально не работавшей мышкой пролечилась подключением олскульной мыши с круглым разъёмом (вместо юсбишной).

Ерд изначально сказал, что у в виндоусе сломана среда восстановления. Предложил ее восстановить. Восстановил.

После этого удалось загрузить командную строку. Запущенный режим sfc /scannow выдавал бесконечно зацикленный процесс типа. чтобы завершить сканирования, перезагрузите компьютер и выполните sfc еще раз. После перезагрузки то же самое. После нескольких перезагрузок я заподозрила неладное.

Эта проблема пролечилась решением Вот отсюда, а именно заменой команды sfc /scannow на sfc /scannow /OFFBOOTDIR=C:\ /OFFWINDIR=C:\windows

После выполнения командная строка сказала, что проблем в целостности не обнаружено.

Но изначальной проблемы это не решило ни на дюйм. Все так же невозможно прорваться дальше окна выбора пользователя. =__=